[TOC]

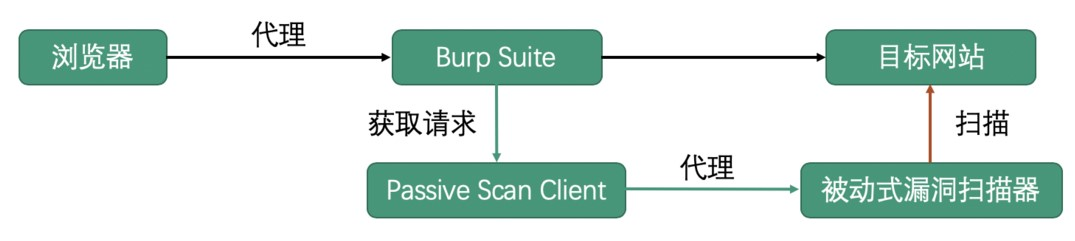

#原理

优点:手工burp渗透的同时,后台Xray扫描 缺点:会被封IP,所以需要一个代理池或机场作为Xray的出口 #工具

- Passive Scan Client https://github.com/lilifengcode/Burpsuite-Plugins-Usage/tree/master/%E6%8F%92%E4%BB%B6%E5%8C%85/passive-scan%E3%80%90xray%E3%80%91

- Xray https://github.com/chaitin/xray

#实现

浏览器->Burp SwitchyOmega

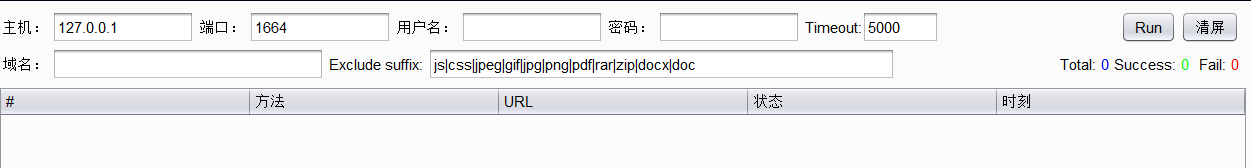

Burp->Xray Passive Scan Client

Xray

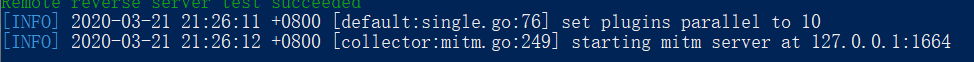

./xray.exe webscan --listen 127.0.0.1:1664 --text-output report-__datetime__.txt

#注意

- 做好白名单 edu gov什么的就不说了 加白可在SwitchyOmega和Xray两处都设置,防止误触GG

- 测试后台时慎用 爬虫具有不可控性 特别是后台某些按钮涉及改密,发布,删除等敏感数据操作 建议纯手工测试后台

- Xray出口代理 如果搭不了代理池就用机场 推荐SSR,可使用负载均衡模式

- 并发数调小 防止把网站打死

#w13scan

https://github.com/w-digital-scanner/w13scan

还是上面的思路,不过是换了扫描器而已

w13scan --level 5 --no-active -s 127.0.0.1:1664 --proxy http@127.0.0.1:2334 -t 20