样本信息:

名称:Synaptics.exe

MD5:D127A9E5EBB80C5315295CDEEEC05A69

简单描述:

Synaptics是蠕虫木马,具有感染性。此木马运行后显示一个隐藏工具,之后复制自身至C:ProgramDataSynaptics目录,在设置注册表自启动。之后创建两个线程。

线程一:扫描特殊目录去感染exe文 件。主要是将名为“EXEUSNX”的资源数据注入进exe文件中,之后修改文件指针至恶意代码,带正常运行exe文件原先代码。

线程二:访问URL,后续操作由于服务器没有返回没有查看到。

分析过程:

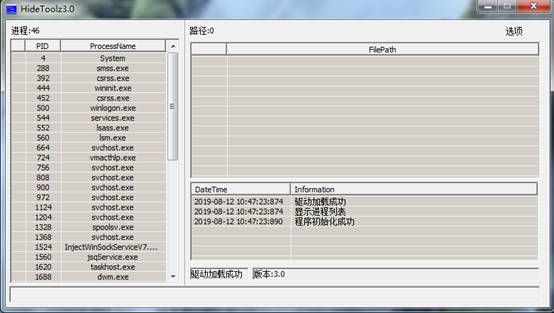

1.运行后显示界面

图1

图1

2.查看DIE,此木马为DELDHI程序。

3.IDA查看。发现看不出什么,OD动态调试。

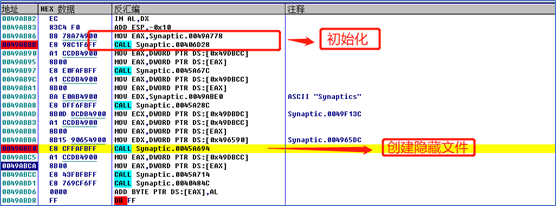

4.入口点

前面3个函数主要是初始化以及创建一个名为Synaptics的窗口类

第四个函数为恶意代码主函数

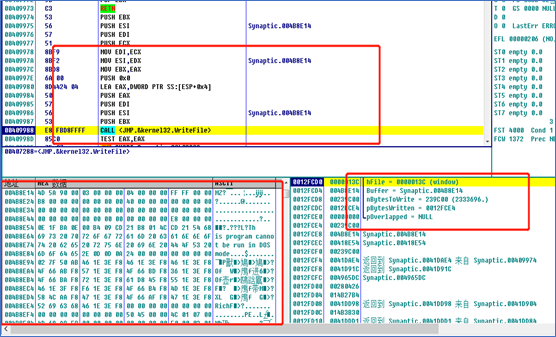

5.第一个功能:

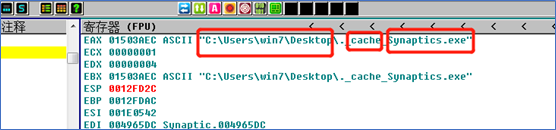

检索此木马所在当前目录是否存在名为“路径+_cache_+木马名称”的文件,此文件为木马文件的隐藏工具,即图1。

如果此文件存在,则运行。不存在,创建之后再运行。

文件名称

文件名称

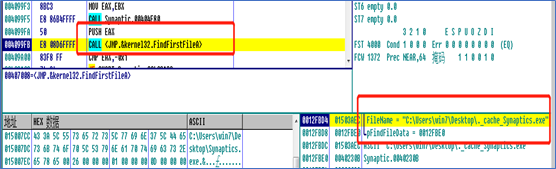

遍历文件

遍历文件

没有,则创建文件

没有,则创建文件

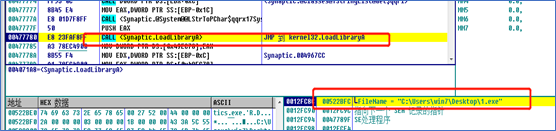

文件数据为“EXEUSNX”的资源数据

文件数据为“EXEUSNX”的资源数据

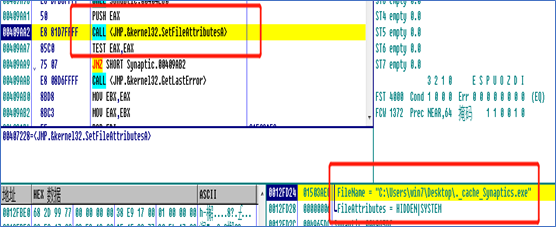

将其属性设置为系统隐藏

将其属性设置为系统隐藏

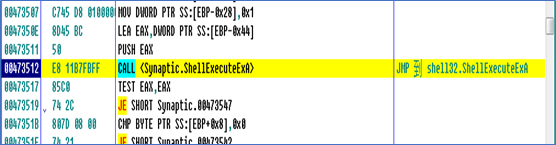

之后运行。

之后运行。

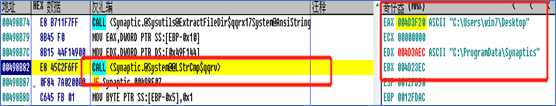

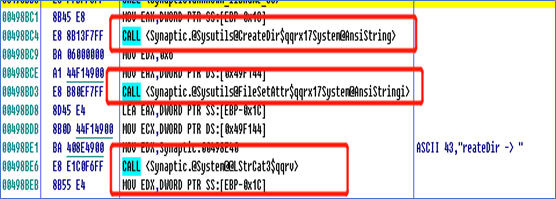

6.检测木马所在目录是否为C:ProgramDataSynaptics,如果不是,则检查此目录是否存在,目录存在,再检查木马文件是否存在。不存在,则创建。、

判断是不是上述目录

判断是不是上述目录

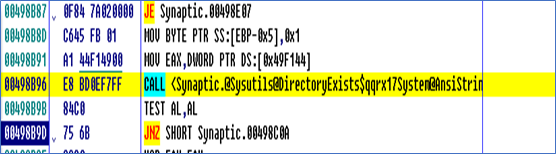

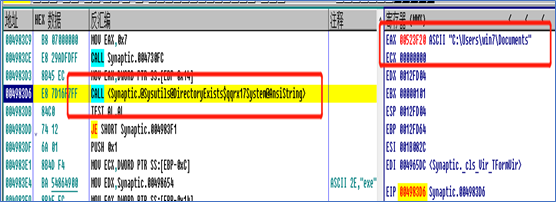

检查目录是否存在

检查目录是否存在

创建目录

创建目录

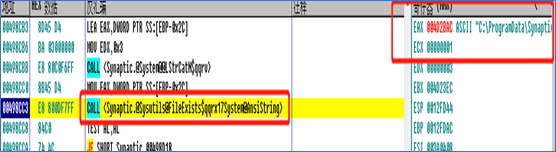

检查文件是否存在,不存在复制至此目录。

检查文件是否存在,不存在复制至此目录。

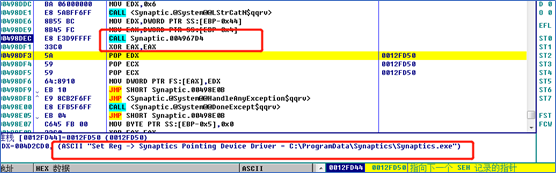

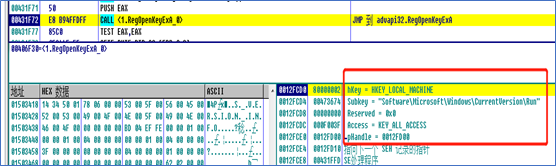

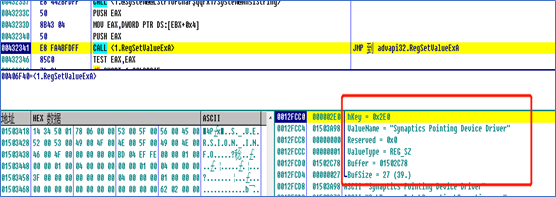

7.设置注册表自启动项

8.运行C盘目录下的木马文件,退出进程。

9.如果是C盘目录下运行的,遍历几个特殊目录的文件,如文件目录,桌面目录。并判断文件后缀是不是exe。

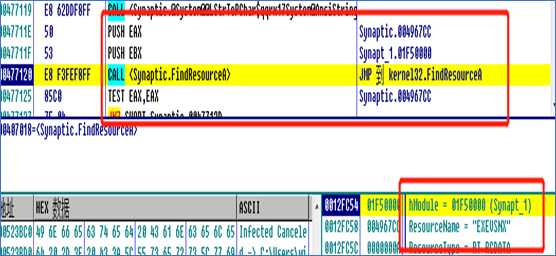

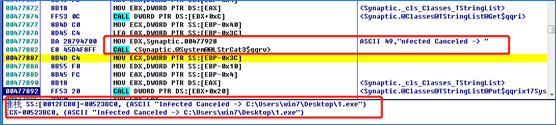

如果是exe文件,则获取其句柄,查询其是否有名为“EXEUSNX”的资源,如果没有,则生成字符串“infected canceled -文件全路径名称”发送给窗口类记录信息。

检查目录是否存在

检查目录是否存在

遍历目录

遍历目录

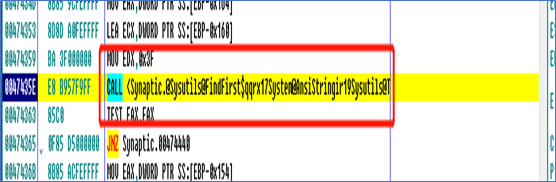

判断文件后缀

判断文件后缀

获取句柄

获取句柄

查询资源是否存在

查询资源是否存在

没有的话记录信息

没有的话记录信息

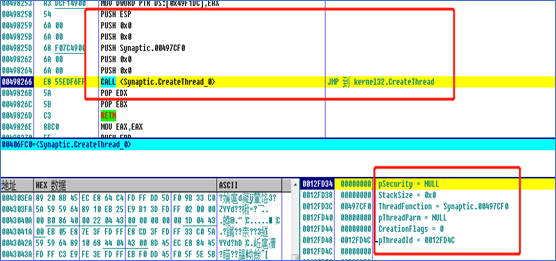

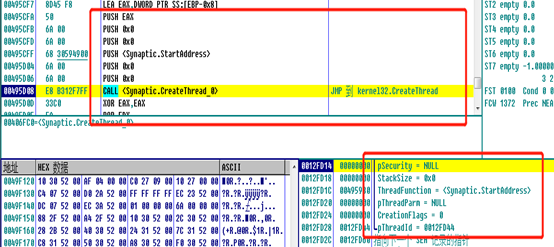

10.创建线程

线程1

线程1

线程2

线程2

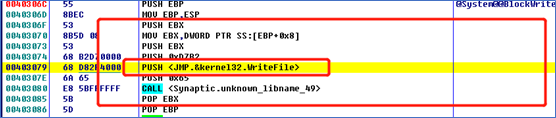

线程1:感染正常EXE文件

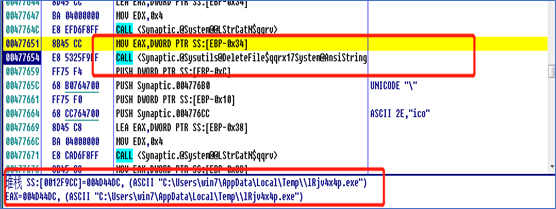

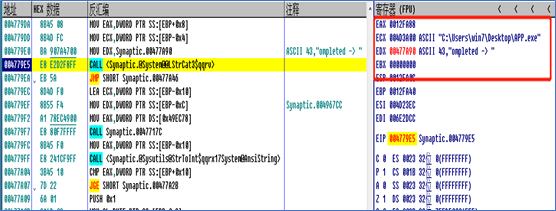

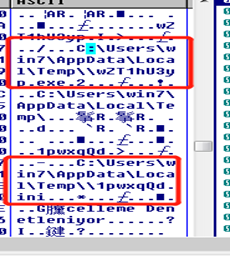

1.睡眠1000毫秒,将自身复制到临时目录,名称为随机字符

复制自身

复制自身

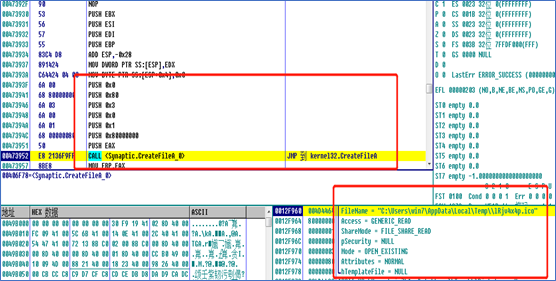

2.创建要感染的EXE的图标文件

3.打开图标文件,写入数据

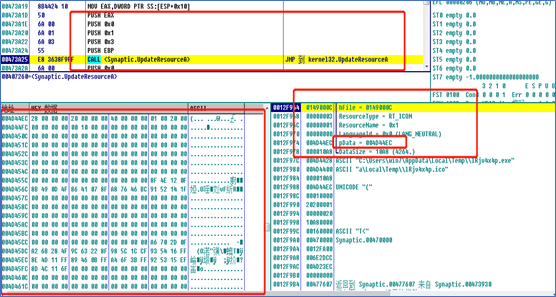

将资源数据写入到临时目录的exe中

将资源数据写入到临时目录的exe中

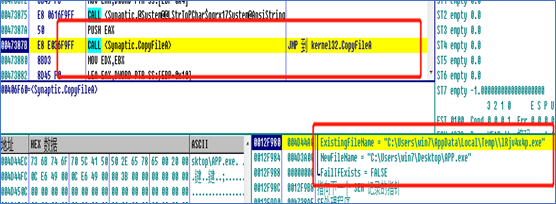

4.将临时目录文件代替原先正常的EXE 文件

5.删除临时目录文件

6.生成字符,记录文件感染信息

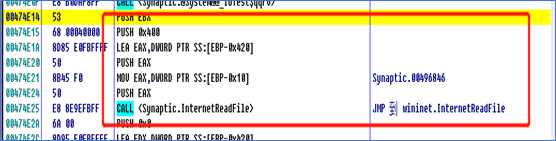

线程2:网络连接

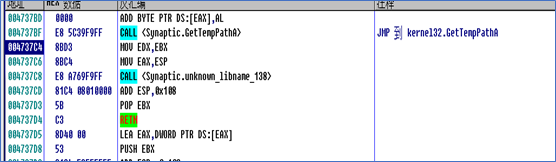

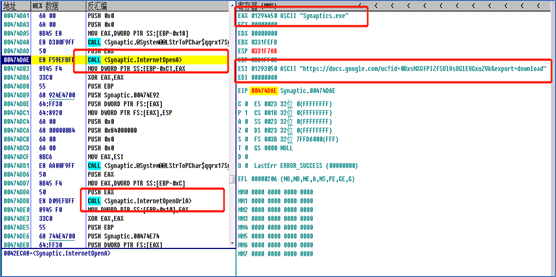

1.睡眠60000毫米,获取临时目录

2.检查临时目录是否有以下文件

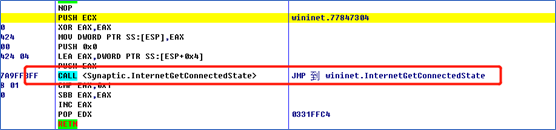

3.检测网络状态

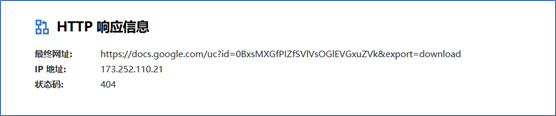

4.进行连接 https://docs.google.com/uc?id=0BxsMXGfPIZfSVlVsOGlEVGxuZVk&export=download

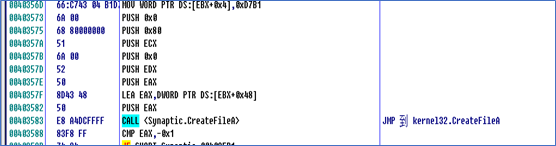

5.连接成功的话会在本地创建文件,然后读取网络数据写入本地文件

6.因为服务器已经失效,为获取到有效数据,创建的什么文件查看不到。

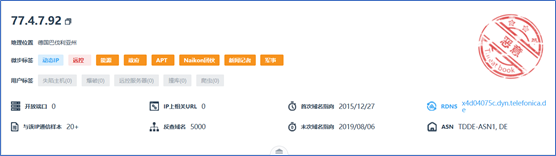

最后将此木马会连接的IP信息记录下

118.5.49.6:1199

189.163.17.5:1199

77.4.7.92:1199

50.23.197.94:80

67.15.100.252:443