参考文献:

HTTP协议小结:http://46aae4d1e2371e4aa769798941cef698.devproxy.yunshipei.com/xsf50717/article/details/47277347

相关阅读:

聊聊HTTPS与Android安全:http://m.blog.csdn.net/article/details?id=46693685

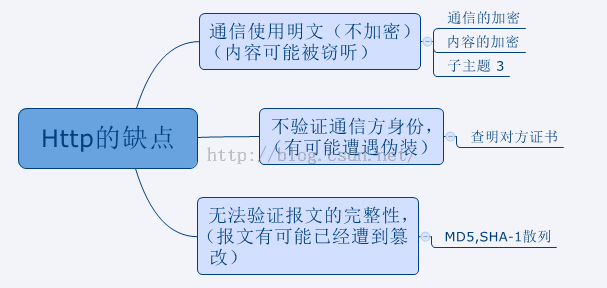

HTTP缺陷及改进(HTTPS)

HTTPS能够加密信息,以免敏感信息被第三方获取。所以很多银行网站或电子邮箱等等安全级别较高的服务都会采用HTTPS协议。

HTTPS其实是有两部分组成:HTTP + SSL / TLS,也就是在HTTP上又加了一层处理加密信息的模块(注: TLS为新版本的SSL)。服务端和客户端的信息传输都会通过TLS进行加密,所以传输的数据都是加密后的数据。

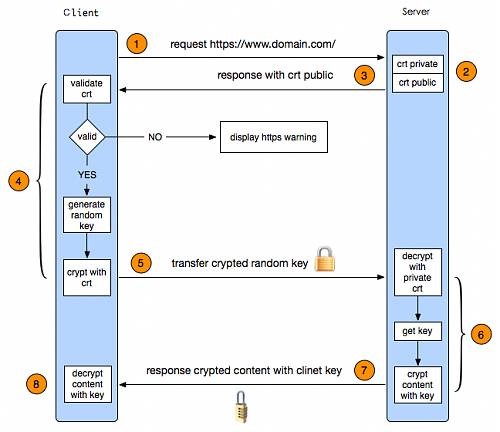

HTTPS握手过程

- 1. 客户端发起HTTPS请求

用户在浏览器里输入一个https网址,然后连接到server的443端口。

- 2. 服务端的配置

采用HTTPS协议的服务器必须要有一套数字证书,可以自己制作,也可以向组织申请。区别就是自己颁发的证书需要客户端验证通过,才可以继续访问,而使用受信任的公司申请的证书则不会弹出提示页面(startssl就是个不错的选择,有1年的免费服务)。这套证书其实就是一对公钥和私钥。

- 3. 传送证书

这个证书其实就是公钥,只是包含了很多信息,如证书的颁发机构,过期时间等等。

- 4. 客户端解析证书

这部分工作是有客户端的TLS来完成的,首先会验证公钥是否有效,比如颁发机构,过期时间等等,如果发现异常,则会弹出一个警告框,提示证书存在问题。如果证书没有问题,那么就生成一个随即值。然后用证书对该随机值进行加密。

- 5. 传送加密信息

这部分传送的是用证书加密后的随机值,目的就是让服务端得到这个随机值,以后客户端和服务端的通信就可以通过这个随机值来进行加密解密了。

- 6. 服务段解密信息

服务端用私钥解密后,得到了客户端传过来的随机值(私钥),然后把内容通过该值进行对称加密。所谓对称加密就是,将信息和私钥通过某种算法混合在一起,这样除非知道私钥,不然无法获取内容,而正好客户端和服务端都知道这个私钥,所以只要加密算法够彪悍,私钥够复杂,数据就够安全。

- 7. 传输加密后的信息

这部分信息是服务段用私钥加密后的信息,可以在客户端被还原

- 8. 客户端解密信息

客户端用之前生成的私钥解密服务段传过来的信息,于是获取了解密后的内容。整个过程第三方即使监听到了数据,也束手无策。

CA,证书链,根证书

参考:

聊聊HTTPS与Android安全(二):http://m.blog.csdn.net/article/details?id=46739581

- 数字证书认证机构(CA)

它的出现就是为了防止中间人攻击的。防止中间人攻击,说白了就是要确保B收到的A的公钥(证书)真实有效,这样数字证书认证机构应运而生。数字证书认证机构说白了就相当于一个受信任的中间人。CA有一对根密钥,其公钥称为根证书。

A向CA申请一个证书,则CA利用其私钥加密A的公钥,其结果就是“服务器A,通过CA验证的证书”。而在用户的操作系统(或者浏览器)中,会集成世界范围内所有被信任的CA的根证书。这样,用户B在收到A发送给他的证书后,需要利用CA的根证书(公钥)解密后才能得到正确的公钥,如此一来,就完成了对A发送过来的信息的验证,证明了A的正身,不是C伪造的假证书,从而达成了中间人攻击的防范。

数字证书从何而来?:对于根证书(ROOT CA)和中间证书(Intermediate CA)

在用户的操作系统(或者浏览器)中,会集成世界范围内所有被信任的CA的根证书。

安装软件时顺带安装,如支付宝安全控件等,此时软件会请求管理员权限(流氓…)。

用户自己下载安装,如12306网站。

- 证书链

www.alipay.com证书路径中有三层,表示三级证书链。那么什么是证书链呢?

CA证书分为两类:

根证书(Root CA)

中间证书(Intermediate CA)。

但是根证书的使用是收到严格限制的,不可能对于每一类用户都使用根证书去签发子数字证书,所以就有了中间证书的概念。中间证书由根证书或上一级中间证书签发,它可以再往下级签发数字证书。例如我们自己为某个域名申请了证书 My CA,那么对于三级证书链,它的签发过程如下:Root CA 签发 Intermediate CA, Intermediate CA 签发 My CA这时我们就可以用My CA去给域名作数字认证了。上面讲到的签发关系很像链式结构,所以被称作证书链。

验证的过程可想而知,就是签发的逆过程,这是通过证书链来完成的:

- 浏览器会在计算机以及浏览器的证书列表中查找此CA是否可信, 如果有则认为My CA是可信的;

- 如果没有,继续往上找,直到根证书:

- 如果根证书是可信的,那么整条证书链就是可信的;

- 如果根证书不可信,那么My CA将被认作是不可信的,浏览器就会发出警告。

所以说,对于刚才www.alipay.com的3级证书链来说:

根证书(ROOT CA)是Versign Class3 Public xxxx

中间证书(Intermediate CA)是 Symantec Class 3 Secure Server xxxx