针对linux上的用户,如果用户连续3次登录失败,就锁定该用户,几分钟后该用户再自动解锁。Linux有一个pam_tally2.so的PAM模块,来限定用户的登录失败次数,如果次数达到设置的阈值,则锁定用户。

PAM的配置文件介绍

PAM配置文件有两种写法:

1.一种是写在/etc/pam.conf文件中,但centos6之后的系统中,这个文件就没有了。

2.另一种写法是,将PAM配置文件放到/etc/pam.d/目录下,其规则内容都是不包含 service 部分的,即不包含服务名称,而/etc/pam.d 目录下文件的名字就是服务名称。如: vsftpd,login等.,只是少了最左边的服务名列.如:/etc/pam.d/sshd

在工作中为了防止恶意访问者暴力破解openssh口令。所以我们需要设置登录系统失败锁定用户策略。

环境是Centos7

服务器1:172.16.1.15

服务器2:172.16.1.16

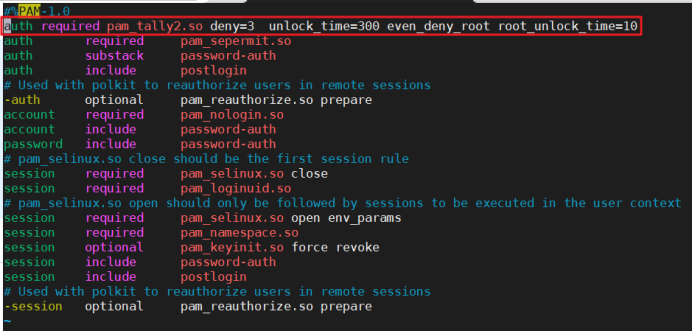

编辑172.16.1.16的 /etc/pam.d/sshd 在第二行添加红框内容

auth required pam_tally2.so deny=3 unlock_time=300 even_deny_root root_unlock_time=10

even_deny_root 也限制root用户;

deny 设置普通用户和root用户连续错误登陆的最大次数,超过最大次数,则锁定该用户

unlock_time 设定普通用户锁定后,多少时间后解锁,单位是秒;

root_unlock_time 设定root用户锁定后,多少时间后解锁,单位是秒;

此处使用的是 pam_tally2 模块,如果不支持 pam_tally2 可以使用 pam_tally 模块。另外,不同的pam版本,设置可能有所不同,具体使用方法,可以参照相关模块的使用规则。

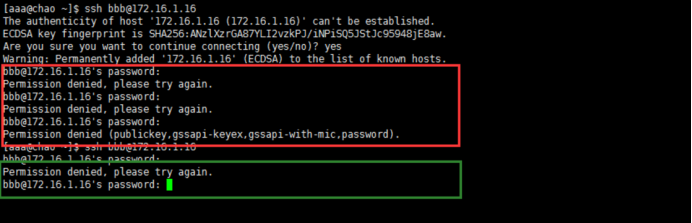

接下来测试用172.16.1.15 aaa账号ssh连接172.16.1.16 bbb账号

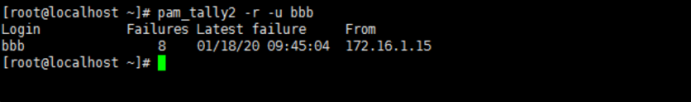

#查看用户登录失败次数:

pam_tally2 --user root

Login Failures Latest failure From

root 7 07/16/12 15:18:22 tty1

#解锁指定用户:

pam_tally2 -r -u bbb