正常的请求,则正常响应出页面html。

我们大部分情况下插入的xss代码,基本上都在参数值上!而今天举得例子在路径上!

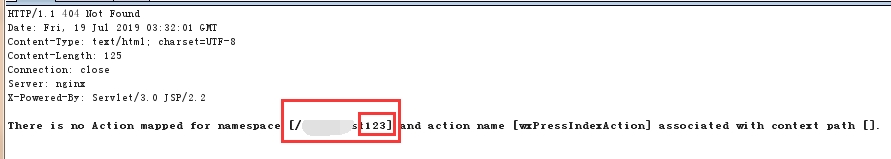

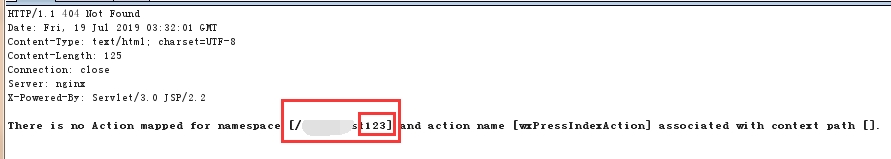

先尝试在路径上添加123:

响应:

出现了输入对应的输出,本来挖掘跨站就是要挖掘输入对应是否输出的位置。

所以,直接上xss语句测试。

相对应的,响应成功弹出弹窗。

这种是比较罕见的(可能我见的少),主要是报错的页面居然会返回所输入的错误地址,那么这个时候就应该想到这个测试点了!

这个也是被大佬挖到,我后排学习的!谢谢大佬!

正常的请求,则正常响应出页面html。

我们大部分情况下插入的xss代码,基本上都在参数值上!而今天举得例子在路径上!

先尝试在路径上添加123:

响应:

出现了输入对应的输出,本来挖掘跨站就是要挖掘输入对应是否输出的位置。

所以,直接上xss语句测试。

相对应的,响应成功弹出弹窗。

这种是比较罕见的(可能我见的少),主要是报错的页面居然会返回所输入的错误地址,那么这个时候就应该想到这个测试点了!

这个也是被大佬挖到,我后排学习的!谢谢大佬!