什么是XSS:这里通俗的讲,就像是SQL注入一样,XSS攻击也可以算是对HTML和JS的一种注入。你本来希望得到是从用户那得到一段有用的文本文字,但用户提交给你的却是别有用心的可执行javasc ript或其它脚本(这里并没有把破坏样式或文档文本当作攻击),当你再把这些提交的内容显示到页面上时,XSS攻击就发生了。

关于XSS的攻击方式和场景层出不穷,本文也只是做的普及一些基本的安全防护知识(不涉及flash脚本攻击),如果想彻底研究这种攻击方式推荐一本书<<XSS跨站脚本攻击剖析与防御>>,如果没时间看书的话就把本文看完吧。

本文的需掌握的基础知识:cookie,session工作原理,对TP框架有一定了解。

1:抵御99%的攻击方式,适用于90%的场景.

当网站不涉及复杂的用户交互时,可以对用户所有提交的文本进行htmlspecialchars函数处理。

在THINKPHP3.2版本中的操作步骤是:

一:在项目配置文件中添加配置: 'DEFAULT_FILTER' => 'htmlspecialchars', //默认过滤函数

二: 使用框架带的I方法获取来自用户提交的数据;

例子:M('Member')->save(array('content'=>I('post.content')));这样添加的content内容是经过htmlspecialchars处理过的.

提问:为什么经过htmlspecialchars处理过的文本可以保证是安全的?

回答:纵观XSS各种攻击方式绝大多数依赖<>'"& 这几个字符中的一个或几个对内容进行注入攻击。而htmlspecialchars函数的作用就是将这些字符转换成无害的HTML 实体;

提问:为什么有这么好的方法,而还有好多网站还是被攻击.

回答:因为好多程序员总会粗心忘记使用这个方法,而遗漏某条数据的过滤。

2:对COOKIE进行IP绑定

cookie里面一般有自动登录信息和session_id,就算对cookie里面的内容全部加了密,cookie的信息一但被别人通过XSS攻击获取后也一样等同于把自己的帐号密码给了别人。

对cookie进行IP绑定,(当然也可以获取用户客户端更多的其它信息进行同时绑定)可以根据用户的IP来判断这个cookie是不是来原始授权用户。

典型的应用示例:

-

用户设置了自动登录时保存自动登录信息:

-

1

2

3

4

$auto=I('post.auto');//用户设置了自动登录if(!empty($auto)){cookie('auto',encrypt(serialize($data)));//将登录信息保存到cookie,其中$data里含有加密后的帐号,密码,和用户的IP,这里的cookie已在全局中设置过期日期为一周} -

用户关闭浏览器再次访问网站时,进行自动登录

-

1

2

3

4

5

6

7

8

9

10

11

12

if(!is_login()) {//是否未登录状态?$auth=cookie('auto');if(!empty($auth)){//是否未有自动登录cookie?$data=unserialize(decrypt($auth));if(!empty($data) && !empty($data['username']) && !empty($data['password']) && !empty($data['last_login_ip'])){$user=M('Member')->where(array('username'=>$data['username'],'password'=>$data['password']))->find();if(!empty($user['id'])&&($user['last_login_ip']==get_client_ip())){//cookie帐号密码是否有效?//IP来源是否相同?login_session($user['id'],$user['username'],$data['last_login_ip']);//用户自动登录成功}}}}

优点:大多数场景下可使被XSS攻击盗取的cookie失效。缺点:由于IP存在多台电脑共用的可能,对绑定做不到十分精细。

3:为COOKIE添加httponly配置

-

最新版本的thinkphp已经支持此参数。

-

此参数可以保证cookie只在http请求中被传输,而不被页面中的脚本获取,现市面上绝大多数浏览器已经支持。

4:HTML5值得观注的新特性:

-

<iframe src="http://alibaba.com" sandbox>

-

为iframe的增加的sandbox属性,可以防止不信任的Web页面执行某些操作.相信这个方法以后会被广泛使用。

5:富文本过滤

-

富文本过滤是,XSS攻击最令人头疼的话题,不仅是小网站,就连BAT这样的巨头也是三天两头的被其困扰.

更多ThinkPHP相关技术文章,请访问ThinkPHP使用教程栏目进行学习!

以上就是thinkphp过滤xss的详细内容,更多请关注php中文网其它相关文章!

==============================================================================================

● XSS(跨站脚本攻击)两种形式:输入JS代码或者HTML代码导致页面乱。

● XSS(跨站脚本攻击)可以用于窃取其他用户的Cookie信息,要避免此类问题,可以采用如下解决方案:

直接过滤所有的JavaScript脚本;

转义Html元字符,使用htmlentities、htmlspecialchars等函数;

系统的扩展函数库提供了XSS安全过滤的remove_xss方法;

新版对URL访问的一些系统变量已经做了XSS处理。

用户提交的表单信息时候,该表单里边有可能存在相关的“代码”(html/css/js等代码),这样代码会在信息显示的时候对页面效果造成干扰。

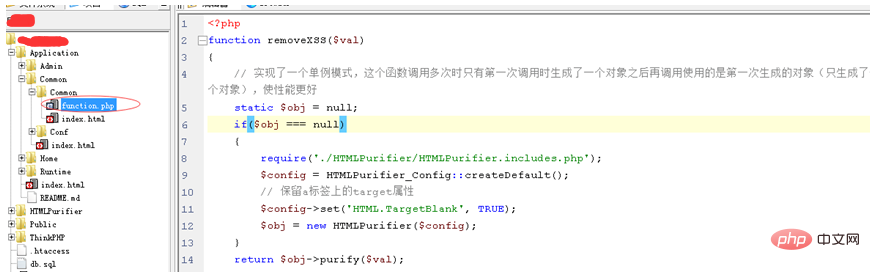

1、下载htmlpurifier,解压后将library文件夹放到ThinkPhp的插件文件夹并在分组的common文件夹中创建function.php

2、在function,php中创建防止xss攻击方法

3.我们可以将从post中得到的数据先通过hThinkphp系统自带的I()方法来进行数据过滤然后在通过调用函数fanXSS进行过滤即可

举以下的例子:

在thinphp开发后台过程中需要添加编辑器,要让编辑器正常显示就要设置I函数不过滤。

现在的问题来了,如果不过滤就会被XSS攻击如果过滤在线编辑器就不好使了,解决的办法应该是有选择性的过滤,

我们可以一个开源的过滤的包:htmlpurifier包。

把下载的包解压到跟目录改名为HTMLpurifier

创建一个函数

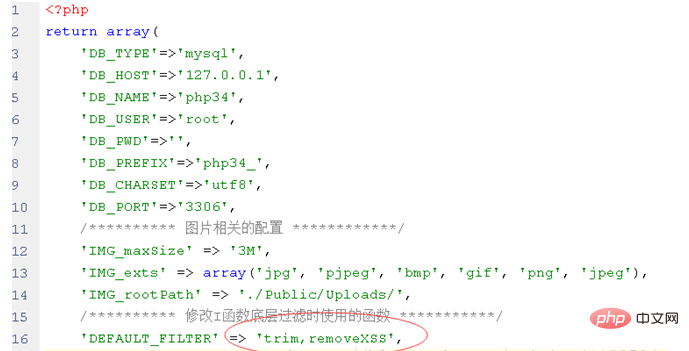

然后修改配置文件config.php让I函数使用这个函数来过滤:

现在网站中I函数过滤时使用的就是我们写的这个函数:有选择性的过滤只过滤危险代码。

网站就很安全了!

本文来自ThinkPHP框架技术文章栏目:http://www.php.cn/phpkj/thinkphp/

以上就是thinkphp中防止xss攻击的方法的详细内容,更多请关注php中文网其它相关文章!