File Inclusion

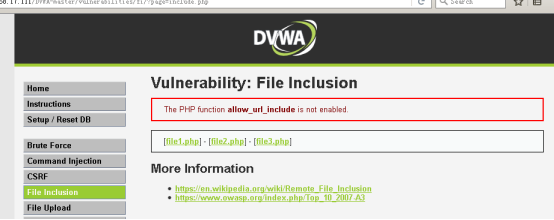

File Inclusion,意思是文件包含(漏洞),是指当服务器开启allow_url_include选项时,就可以通过php的某些特性函数(include(),require()和include_once(),require_once())利用url去动态包含文件,此时如果没有对文件来源进行严格审查,就会导致任意文件读取或者任意命令执行。文件包含漏洞分为本地文件包含漏洞与远程文件包含漏洞,远程文件包含漏洞是因为开启了php配置中的allow_url_fopen选项(选项开启之后,服务器允许包含一个远程的文件)

Low

查看服务器端核心代码;

可以看到,服务器端对page参数没有做任何的过滤跟检查。

服务器期望用户的操作是点击下面的三个链接,服务器会包含相应的文件,并将结果返回。需要特别说明的是,服务器包含文件时,不管文件后缀是否是php,都会尝试当做php文件执行,如果文件内容确为php,则会正常执行并返回结果,如果不是,则会原封不动地打印文件内容,所以文件包含漏洞常常会导致任意文件读取与任意命令执行。

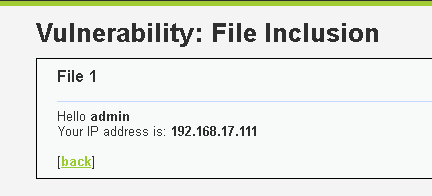

点击file1.php后,显示如下;

而现实中,恶意的攻击者是不会乖乖点击这些链接的,因此page参数是不可控的。

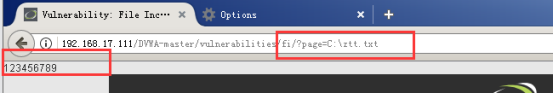

当我们包含一个不存在的文件ztt.php

可以看到,发生了报错,并且把网站的路径都给暴露出来了

在C盘test文件夹里新建ztt.txt,更改dvwa界面的url,可以看到能够成功读取ztt.txt里面的内容;

Medium

查看服务器端核心代码;

可以看到,Medium级别的代码增加了str_replace函数,对page参数进行了一定的处理,将”http:// ”、”https://”、 ” ../”、”..”替换为空字符,即删除。

使用str_replace函数是极其不安全的,因为可以使用双写绕过替换规则。

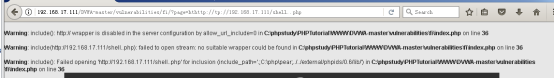

例如page=hthttp://tp://192.168.17.111/ztt.txt时,str_replace函数会将http://删除,于是page=http://192.168.17.111/ztt.txt,成功执行远程命令。

同时,因为替换的只是“../”、“..”,所以对采用绝对路径的方式包含文件是不会受到任何限制的。

192.168.27.156/dvwa/vulnerabilities/fi/?page=hthttp://tp://192.168.27.156/shell.php

我本地没有shell.php文档

High

查看服务器核心代码;

可以看到,High级别的代码使用了fnmatch函数检查page参数,要求page参数的开头必须是file,服务器才会去包含相应的文件。

High级别的代码规定只能包含file开头的文件,看似安全,不幸的是我们依然可以利用file协议绕过防护策略。

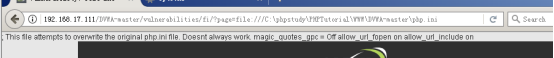

http://192.168.17.111/DVWA-master/vulnerabilities/fi/?page=file:///C:phpstudyPHPTutorialWWWDVWA-masterphp.ini, 成功读取了服务器的配置文件

至于执行任意命令,需要配合文件上传漏洞利用。首先需要上传一个内容为php的文件,然后再利用file协议去包含上传文件(需要知道上传文件的绝对路径),从而实现任意命令执行。