只能说尽力了

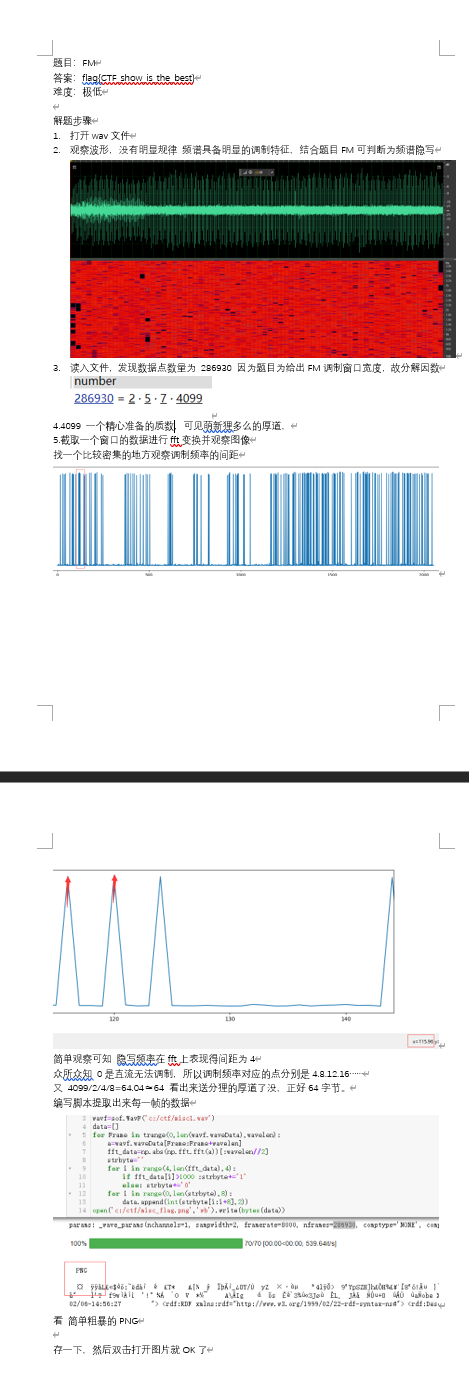

十八般兵器

下载,这个文件头说明这是rar

这个注释就是密码了,解压出来

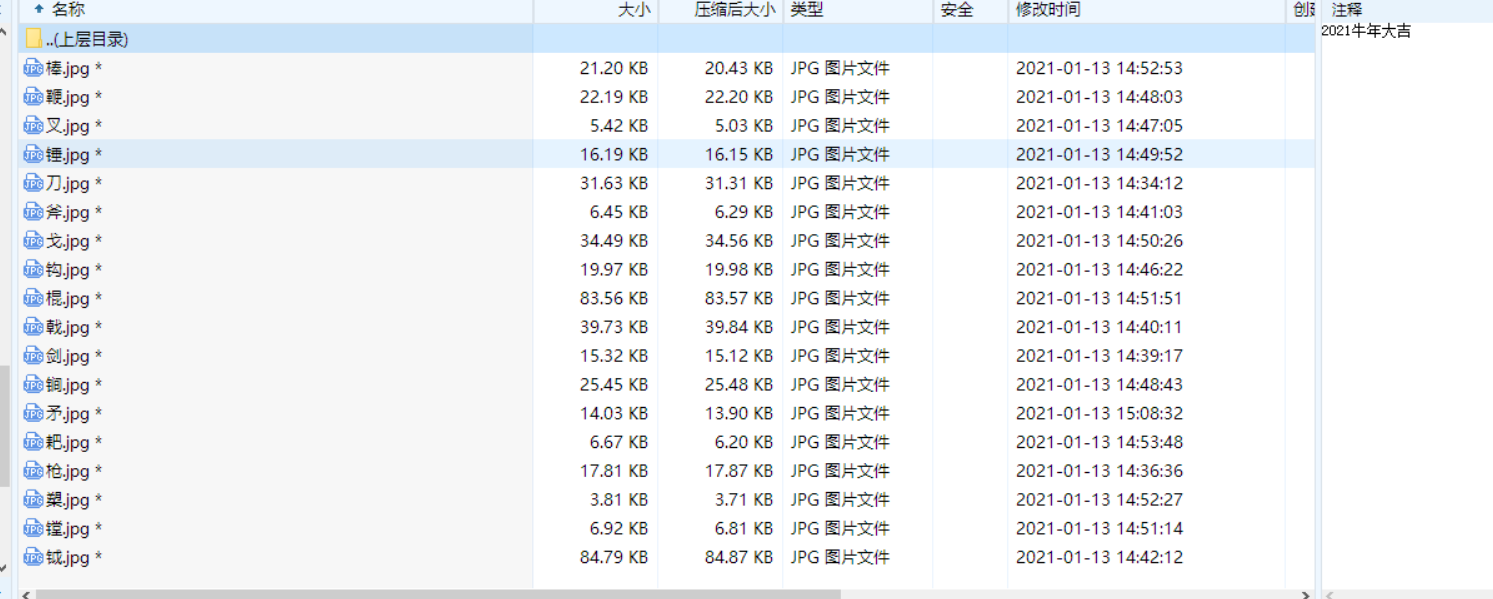

直接检查图片并没有看出来什么,hint1提示

JPHS下载:链接:https://pan.baidu.com/s/1EF0zlGkJW32QtcltiBbgFw 提取码:fsly

用JPHS提取一下,密码置空试试,发现可以

每张照片可以提取出来一个数字

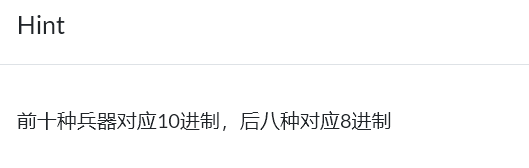

hint3:

把数字组合起来,转换成16进制再转换成字符串

import binascii

s1="136143999223163525817639797858700963935"

s2="3044053720460556276610613346353724230575"

s1_hex=""

s2_hex=""

s1_hex+=hex(int(s1,10))[2:]

s2_hex+=hex(int(s2,8))[2:]

print(s1_hex)

print(s2_hex)

print(binascii.a2b_hex(s1_hex).decode(),end="")

print(binascii.a2b_hex(s2_hex).decode())

请问大吉杯的签到是在这里签吗

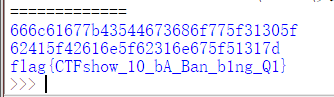

winhex查看,发现有隐藏的压缩包,提取出来,这个步骤重复四次,然后就可以看到:

那么我们退回第二步,因为这里扫出来的东西是

用stegsolve查看一下,会发现有一个猪圈密码

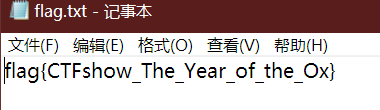

解密得到flag

牛年大吉

硬盘取证,好久没做了

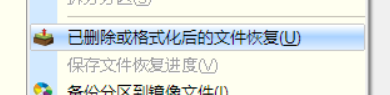

用DiskGenius打开(主要需要用专业版的)

把虚拟硬盘加载进来

根据提示,我们来恢复一下删除的文件

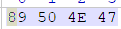

这个压缩包是加密的,找了很久也没有找到图片有什么隐藏信息

恍然大悟,输入89504E47,打开可以得到flag

拼图v2.0

调试gaps一下午,手动拼图一小时,大概只有我这么废吧...

注意要在环境过期前提交~

碑寺六十四卦

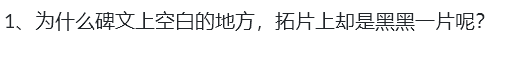

用stegsolve打开

根据hint,保存xor通道下的图片

然后在这张图片中可以提取到

保存

对着图片把卦象一个个翻译成数字

另一种更快一点的方法就是,观察八卦的标记规律。以图片上的“坤八”为例,如果我们把“--”记为0,“-”记为1,并且从下往上写,坤八翻译成数字是000000,转为十进制是0

升卦是011000,转为十进制是24,对应的也是石碑上标记的数字,所以可以直接从卦象到数字(感觉这个方法其实并没有什么用)

537263284411305327393451352461833464075640

另一个大坑就是并不能直接base64解码,而是要对应base64的码表一个个翻译成字符

当然,base64的码表和字母表也没什么区别就是了,可以这么记:大写字母+小写字母+0-9+“+”+“/”

FlagIsLe1bnizD0uShuoH4o

AA86 [Unsolved]

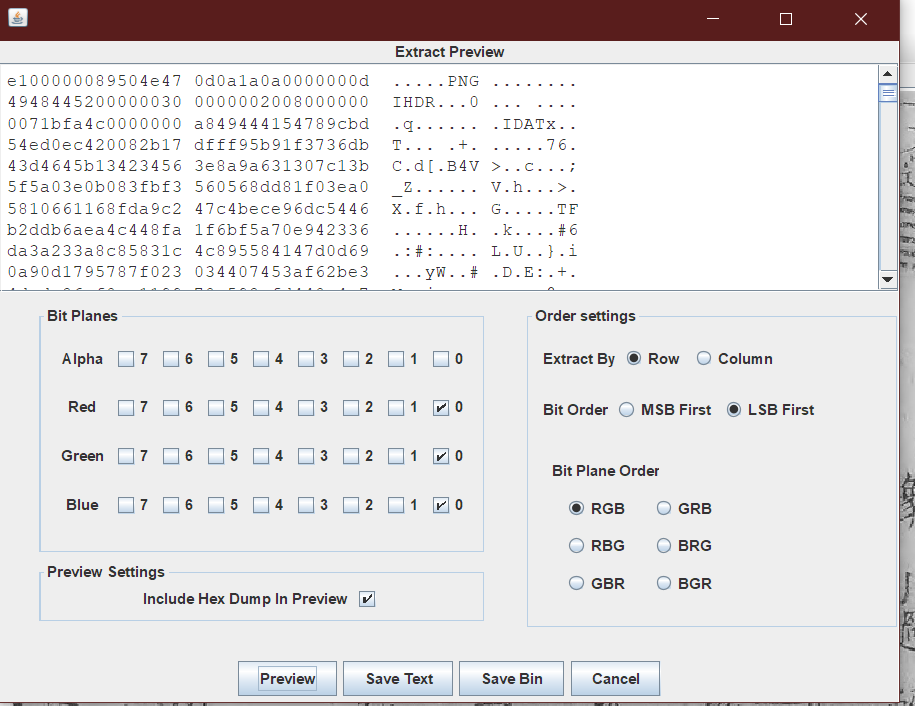

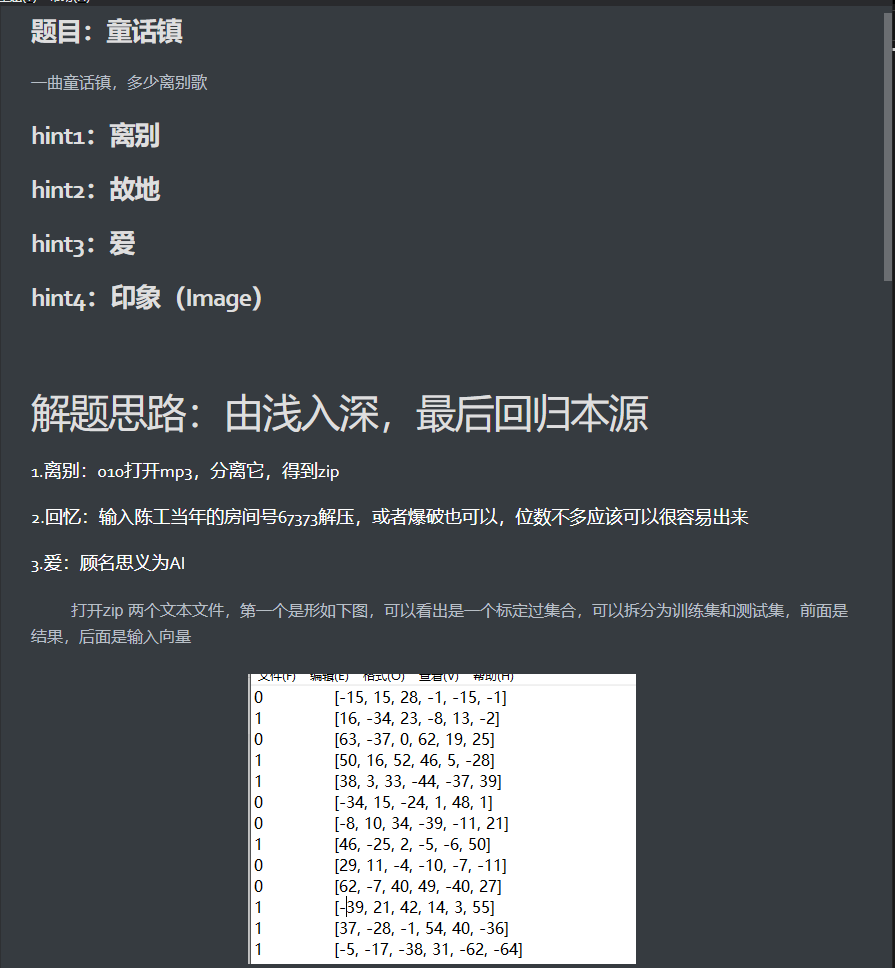

童话镇 [Unsolved]

人工智能不会

色图生成器 [Unsolved]

简单的FM [Unsolved]