前几天项目中遇到springSecurity问题,研究了大半天,掉进了csrf的坑,先认识一下csrf

CSRF概念:CSRF跨站点请求伪造(Cross—Site Request Forgery),跟XSS攻击一样,存在巨大的危害性,你可以这样来理解:

攻击者盗用了你的身份,以你的名义发送恶意请求,对服务器来说这个请求是完全合法的,但是却完成了攻击者所期望的一个操作,比如以你的名义发送邮件、发消息,盗取你的账号,添加系统管理员,甚至于购买商品、虚拟货币转账等。 如下:其中Web A为存在CSRF漏洞的网站,Web B为攻击者构建的恶意网站,User C为Web A网站的合法用户。

CSRF攻击攻击原理及过程如下:

1. 用户C打开浏览器,访问受信任网站A,输入用户名和密码请求登录网站A;

2.在用户信息通过验证后,网站A产生Cookie信息并返回给浏览器,此时用户登录网站A成功,可以正常发送请求到网站A;

3. 用户未退出网站A之前,在同一浏览器中,打开一个TAB页访问网站B;

4. 网站B接收到用户请求后,返回一些攻击性代码,并发出一个请求要求访问第三方站点A;

5. 浏览器在接收到这些攻击性代码后,根据网站B的请求,在用户不知情的情况下携带Cookie信息,向网站A发出请求。网站A并不知道该请求其实是由B发起的,所以会根据用户C的Cookie信息以C的权限处理该请求,导致来自网站B的恶意代码被执行。

所以在实际的网站中你可以使用,springsecurity默认是开启的,所以你在每次访问的时候你得在你的前端加上头,不会加的可以看其他博客

但是在一些访问的时候如果一些接口没带请求的头就是csrf,这样就会说没有权限,比如支付宝,微信的回调等,这些是不会加的,所以我们要忽略。

在网上百度了很久也没有找到,于是自己翻看源码找到了方法。

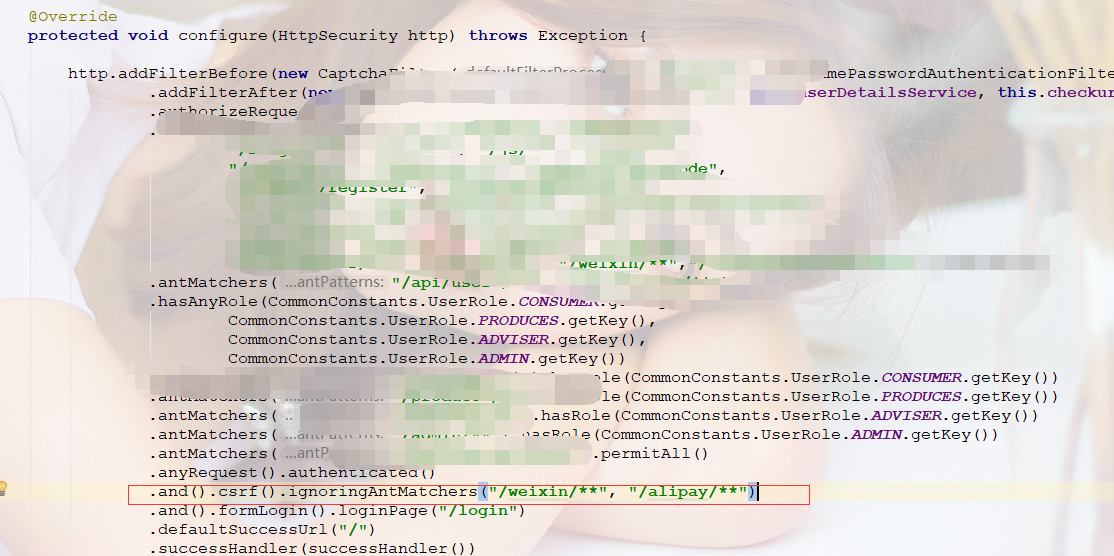

第一种:配置的时候直接配置忽略方法。

代码如下 直接如图红框配置即可。

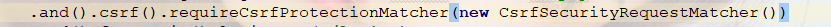

第二种:添加RequestMatcher

代码如下

public class CsrfSecurityRequestMatcher implements RequestMatcher { private Pattern allowedMethods = Pattern.compile("^(GET|HEAD|TRACE|OPTIONS)$"); private RegexRequestMatcher unprotectedMatcher = new RegexRequestMatcher("/unprotected", null); @Override public boolean matches(HttpServletRequest request) { if(allowedMethods.matcher(request.getMethod()).matches()){ return false; } return !unprotectedMatcher.matches(request); } }

将这个配置到httpconfig中

这样一些不加头的请求就不会被拦截了,解决了问题。

有什么问题可以加我qq1058179540