转https://www.cnblogs.com/WittPeng/p/8978737.html

第七章 公钥密钥体制

公钥密码体制概述

- 对称密码体制的局限性:

- 密钥分发问题

- 密钥管理问题

- 数字签名问题

- 公钥加密体制的思想

- 公钥和私钥

- 基于陷门单向函数的困难问题

- 公钥密码体制的分类

公钥加密体制介绍

| ElGamal | 应用 | 1.加密;2.数字签名 |

| 密钥生成 |

(随机数的选取可以使同一明文在不同时间加密成不同密文) |

|

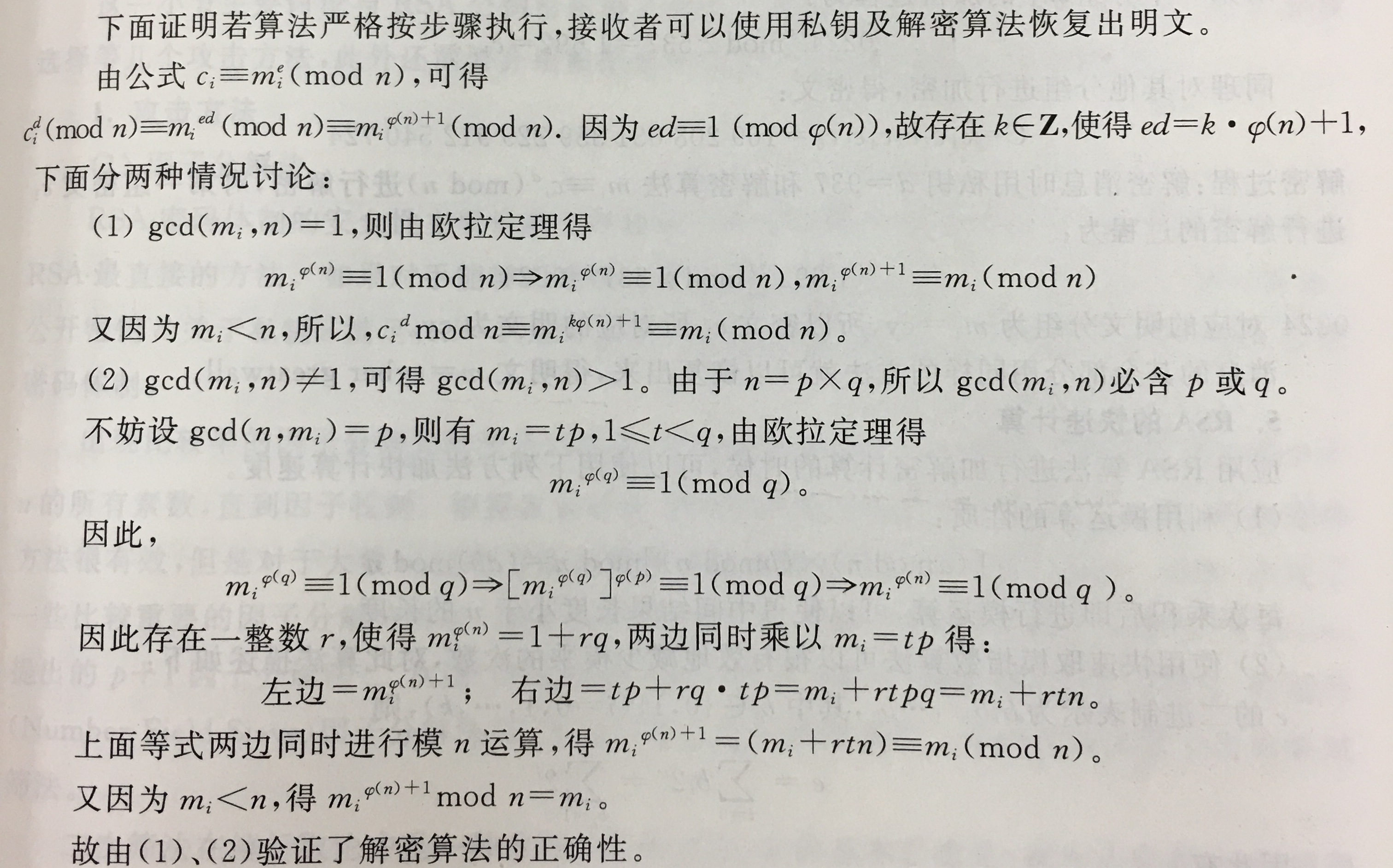

| 加解密算法 |

|

|

| 安全性分析 |

来源于生日攻击的思想, 小步为 序列1:g1,···,gj,···,gm(1≤j≤m) 大步为 序列2:y,y*g-m,···,y*g-im 找到gj≡y*g-im(mod p),即找到y=gj+im(mod p),即x=j+im私钥被找到 时间复杂度:O(p1/2) 3.指数积分法

|

|

| MH背包公钥加密体制 | 难题来源 |

背包问题:∑aixi=b,这是一个NP完全类问题 特例:超递增序列(每一个元素都比先前的元素和大) 可将背包问题转化为P类问题 |

| 公私钥对的生成 |

|

|

| 加密和解密 |

|

|

| 安全性分析 |

|

|

| 地位 | 第一个公钥算法 | |

| RSA公钥密码 | 理论基础 |

数论中的欧拉定理,安全性依赖于大整数的素因子分解的困难性 欧拉定理:若a和n互素,则aΦ(n)≡1(mod n) |

|

密钥生成算法 加密和解密 |

(1)生成公私密钥

(3)明文加密 |

|

| 安全性 |

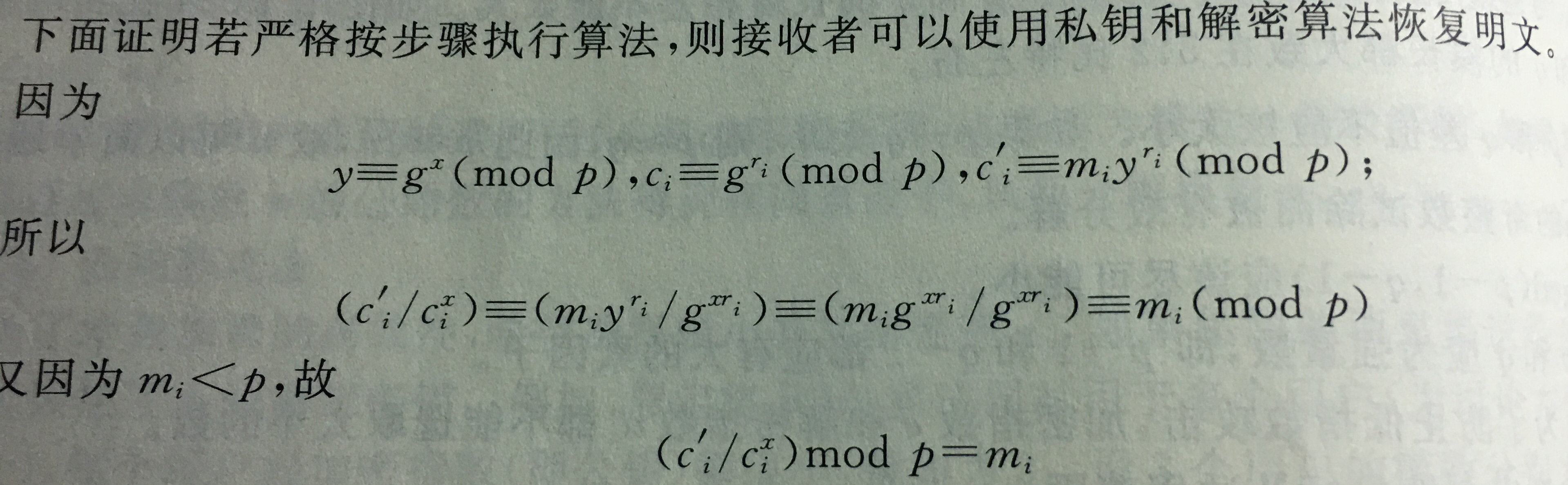

1.算法正确性的证明

2.攻击

2.针对算法参数的攻击 1.对素数p和q选取时的限制;p和q长度相差不大,大小相差要大,否则难以抵御除法的攻击;p-1和q-1都应有大的素因子。 2.共模攻击(因此不同用户不用使用相同的p和q) 3.低指数攻击 |

|

| 椭圆曲线公钥加密体制 | 椭圆曲线 |

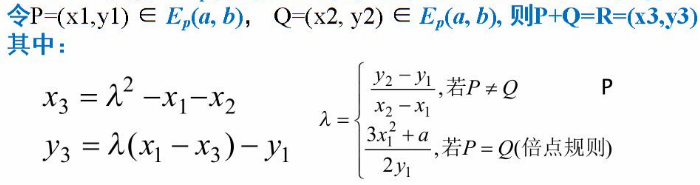

韦尔斯特拉方程 :E:y²+axy+by=x³+cx²+dx+e。密码学中,常采用的椭圆曲线为: E:y²=x³+ax+b,并要求4a³+27b²≠0 Hasse定理:如果E是有限域GF(p)上的椭圆曲线,N是E上的点(x,y)(其中x,yξGF(p))的个数,则:|N-(p+1)|≤2(p)½ 椭圆曲线上的点集合Ep(a,b)对于如下定义的加法规则构成一个Abel群:

点乘规则:

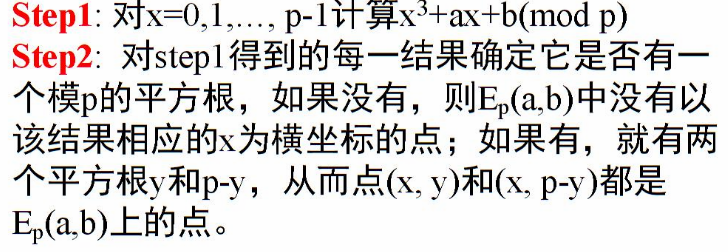

椭圆曲线点的计算: |

| ECC密钥生成算法 |

公钥为(E,n,G,PB),私钥为nB。 |

|

| 加密过程 |

|

|

| 解密过程 |

|

|

| 安全性和优势 | 安全性基于椭圆曲线上的离散对数问题 | |

| 应用前景好,尤其是在移动通信和无线设备上的应用,计算量小,处理速度快,存储空间占用小,带宽要求低。 | ||

|

160位的ECC密钥和1024位的RSA和1024位的ElGamal的安全性等同。 |

||

| 可用于加密、数字签名。 | ||

| 未申请专利 | ||

| Rabin公钥加密体制 | 前言(学习意义) | 具有很好的参考价值 |

| 特点 |

不是以一一对应的陷门单向函数为基础,同一密文可能有多种明文; |

|

| 破译该体制等价于对大整数的因子分解。 | ||

| 密钥生成算法 |

随机选取两个大素数p和q,并且p≡q≡3mod4,将p和q作为私钥,n=pq作为公钥 |

|

| 加密算法 | 设明文块为m(m<n),运用公式c=m²modn 进行加密,c为密文。 | |

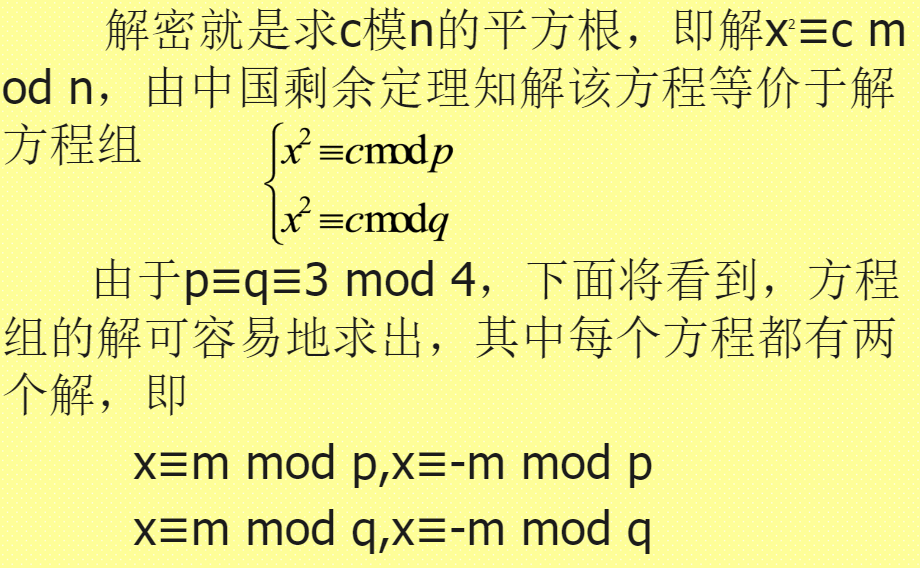

| 解密算法 |

|